Esta fue una mala semana para el ransomware, ya que el ransomware Trigona sufrió una violación de datos y las fuerzas del orden interrumpieron la operación del ransomware RagnarLocker.

La semana pasada, los hacktivistas ucranianos conocidos como la Alianza Cibernética Ucraniana hackearon los servidores de la banda Trigona explotando una vulnerabilidad en su servidor Confluence.

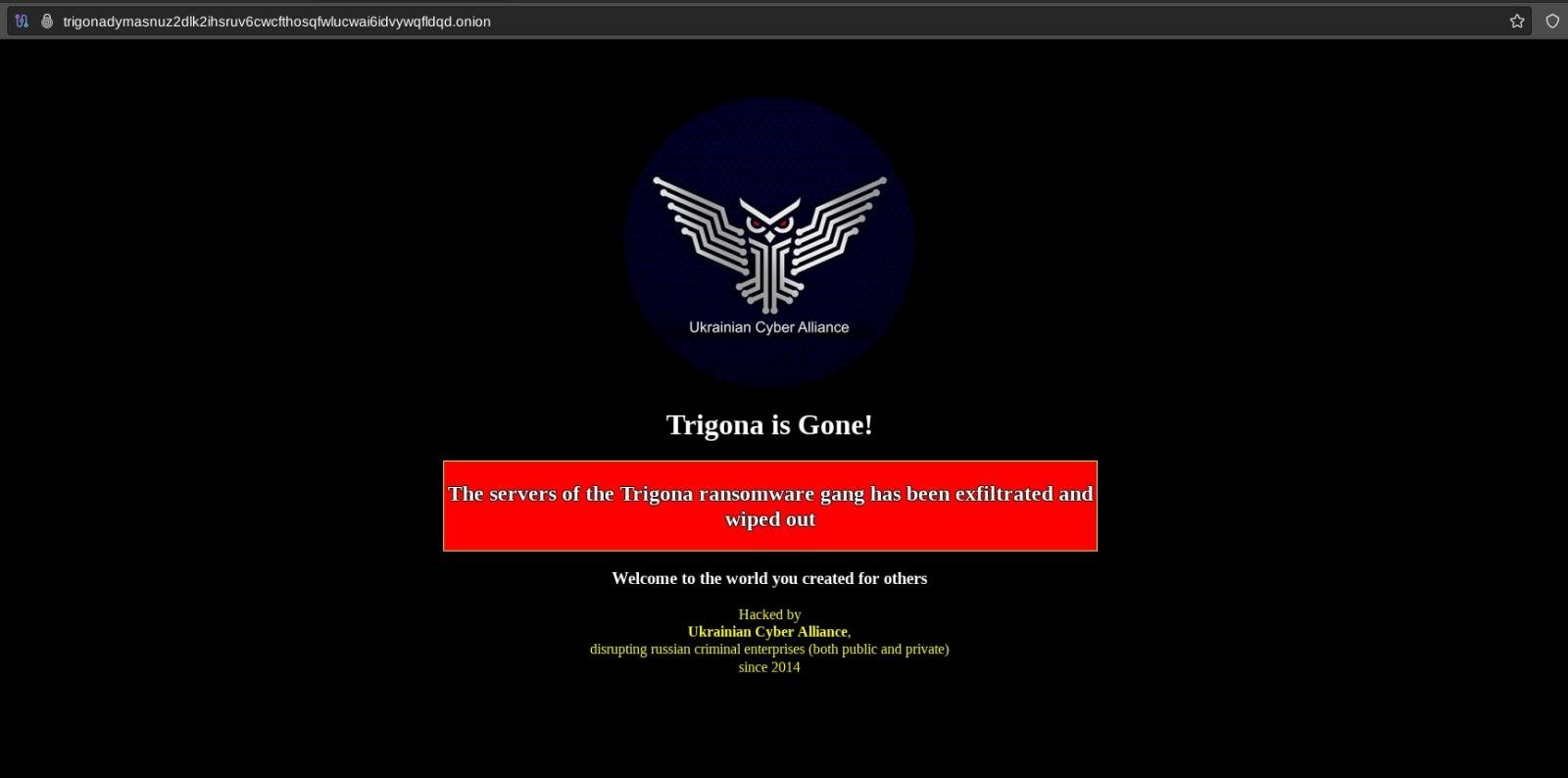

En última instancia, esto permitió a los activistas violar otros sitios administrados por Trigona para tomar datos, copias de chats internos y el código fuente del sitio web. A continuación, borraron los sitios de negociación y fuga de datos de Tor de Trigona, desfigurándolos con el siguiente mensaje.

Trigona Fuente: BleepingComputer

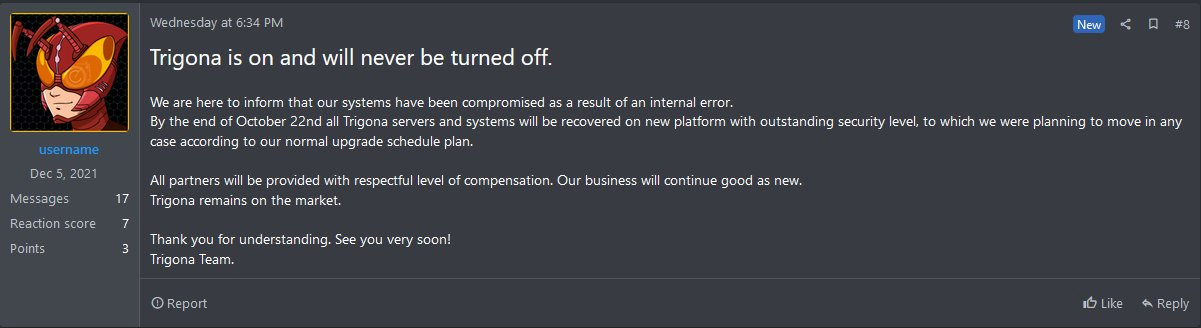

Trigona admitió más tarde que fueron violados y dijo que planean lanzar nuevos sitios el 22 de octubre.

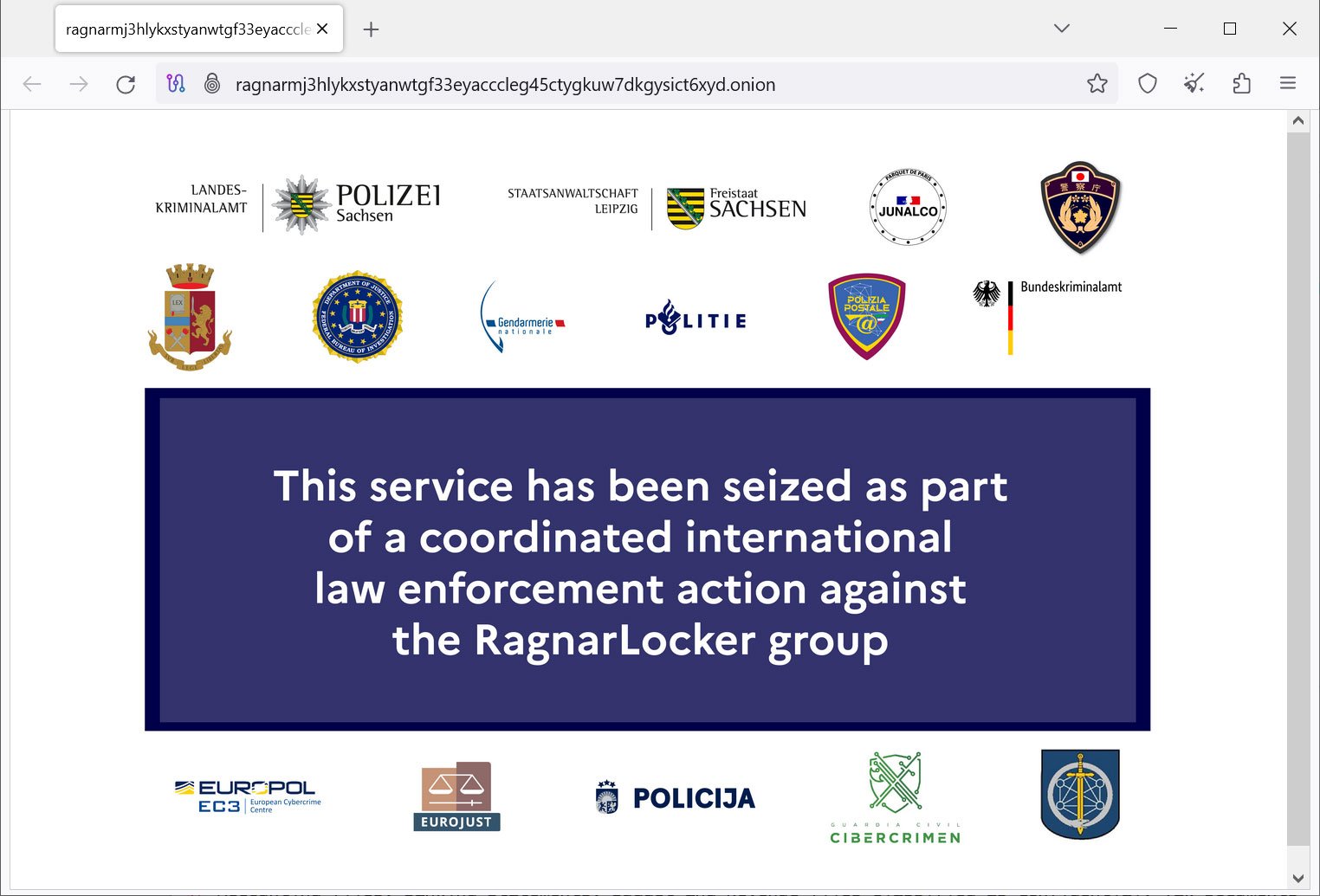

El jueves, el sitio de filtración de datos y el sitio de negociación RagnarLocker también comenzaron a mostrar un nuevo mensaje, esta vez una pancarta de incautación por parte de las fuerzas del orden de Francia, República Checa, Alemania, Italia, Letonia, Países Bajos, España, Suecia, Japón, Canadá y Estados Unidos.

Como parte de esta operación internacional de aplicación de la ley, la policía arrestó a un desarrollador de malware vinculado con la banda de ransomware RagnarLocker y se apoderó de los sitios web oscuros del grupo

de incautación de RagnarLockerFuente: BleepingComputer

Se trata de una acción importante, ya que RagnarLocker es una de las operaciones de ransomware más antiguas y aún activas, ya que ha realizado ataques contra 168 empresas internacionales en todo el mundo desde 2020

En otras noticias, aprendimos más sobre ataques cibernéticos contra varias empresas, con un ataque de BlackBasta contra la empresa de publicidad televisiva Ampersand y Kwik Trip que finalmente confirmó que sufrieron un ataque cibernético, aunque no se confirmó que fuera ransomware.

Por último, los investigadores de ciberseguridad publicaron interesantes informes sobre el ransomware, entre ellos:

- Un nuevo ransomware como servicio GhostLocker administrado por GhostSec.

- El ransomware BlackCat utiliza una nueva máquina virtual Linux ‘Munchkin’ en los ataques.

- Más bandas de ransomware dirigidas a los servidores de Confluence.

- Análisis de la variante del encriptador MegaZord de Akira.

Entre los colaboradores y los que proporcionaron nueva información e historias sobre el ransomware esta semana se encuentran: @LawrenceAbrams, @serghei, @fwosar, @Ionut_Ilascu, @billtoulas, @Seifreed, @demonslay335, @malwrhunterteam, @BleepinComputer, @vx_herm1t, @AlvieriD, @AShukuhi, @pcrisk, @rivitna2, @BushidoToken, @ResilienceSays, @SophosXOps, @Unit42_Intel, @jgreigj, @azalsecurity, @AShukuhi, @Cynet360, @FalconFeedsio y @cyber_int.

15 de octubre de 2023

Colonial Pipeline atribuye las reclamaciones de ransomware a una violación de datos de terceros «no relacionada»

Colonial Pipeline dijo que no ha habido interrupciones en las operaciones del oleoducto ni en sus sistemas después de que una banda de ransomware hiciera varias amenazas el viernes por la tarde.

16 de octubre de 2023

Nuevas variantes de ransomware STOP

PCrisk encontró nuevas variantes de ransomware STOP que agregan las extensiones .ptqw y .pth.

Nueva variante de MedusaLocker

PCrisk encontró una nueva variante de MedusaLocker que agrega la extensión .crypto1317 y deja caer una nota de rescate llamada How_to_back_files.html.

Nueva variante de Caos

PCrisk encontró una nueva variante de Chaos que agrega el archivo . MesaCorp y deja caer una nota de rescate llamada read_it.txt.

17 de octubre de 2023

KwikTrip dice que la interrupción de TI fue causada por un ataque cibernético

Kwik Trip ha emitido otro comunicado sobre una interrupción en curso, confirmando que sufrió un ciberataque que ha provocado interrupciones en el sistema informático.

El gigante de las ventas de publicidad televisiva se ve afectado por un ataque de ransomware

Una empresa de tecnología y ventas de publicidad televisiva de propiedad conjunta de los tres operadores de cable más grandes de Estados Unidos sufrió un ataque de ransomware en las últimas semanas que afectó las operaciones.

Nueva variante del Dharma

PCrisk encontró una nueva variante del ransomware Dharma que agrega la extensión .2023.

Nueva variante STOP

PCrisk encontró una nueva variante del ransomware Dharma que agrega la extensión .ptrz.

Nuevo ransomware EarthGrass

PCrisk encontró un nuevo ransomware llamado EarthGrass que agrega la extensión .34r7hGr455 y deja caer una nota de rescate llamada Read ME (Decryptor) .txt.

Nuevo ransomware KeyLock

PCRisk encontró el nuevo ransomware KeyLocker que agrega la extensión .keylock y deja caer una nota de rescate llamada README-id-[username].txt.

18 de octubre de 2023

Activistas ucranianos hackean la banda de ransomware Trigona y borran servidores

Un grupo de ciberactivistas bajo la bandera de la Alianza Cibernética Ucraniana (UCA) ha hackeado los servidores de la banda de ransomware Trigona y los ha borrado después de copiar toda la información disponible.

Informe de Reclamaciones de Resiliencia 2023

El primer semestre de 2023 ha vuelto a ser testigo de una agitación en la industria de la ciberdelincuencia. Desde empresas rusas que potencialmente licencian malware avanzado a socios afiliados en los EE. UU. y el Reino Unido, hasta ataques contra proveedores de SaaS de terceros relativamente desconocidos que escalan a miles de organizaciones víctimas a la vez, los actores de la ciberdelincuencia están reaccionando una vez más hábilmente a un cambio en su mercado. A medida que las empresas se vuelven más resistentes al pago de extorsiones, Resilience está viendo un movimiento hacia perseguir peces más grandes y nadar contra la corriente para golpear a los proveedores y eludir los controles de seguridad. Esto tiene implicaciones significativas para quienes defienden sus organizaciones y tratan de limitar las pérdidas financieras de estos actores.

GhostLocker: el nuevo ransomware en el bloque

Durante la semana pasada, surgió el establecimiento de una nueva franquicia de ransomware llamada GhostLocker. Ghost Locker es un nuevo Ransomware-as-a-Service (Raas) establecido por varios grupos hacktivistas liderados por GhostSec.

Los hacktivisits pro-palestinos afirman usar el ransomware Crucio

Un nuevo grupo hacktivista pro-palestino llamado Soldiers Of Solomon afirma estar desplegando un nuevo Crucio Ransomware.

19 de octubre de 2023

La policía incauta los sitios de extorsión de la web oscura del ransomware Ragnar Locker

Los sitios de negociación y fuga de datos Tor de la operación de ransomware Ragnar Locker fueron incautados el jueves por la mañana como parte de una operación internacional de aplicación de la ley.

El ransomware BlackCat utiliza la nueva máquina virtual Linux ‘Munchkin’ en ataques sigilosos

La operación de ransomware BlackCat/ALPHV ha comenzado a utilizar una nueva herramienta llamada ‘Munchkin’ que utiliza máquinas virtuales para implementar cifradores en dispositivos de red de forma sigilosa.

Un actor de ransomware explota servidores ColdFusion no compatibles, pero se queda con las manos vacías

En septiembre y principios de octubre, vimos varios esfuerzos por parte de un actor previamente desconocido para aprovechar las vulnerabilidades en versiones obsoletas y no compatibles del software ColdFusion Server de Adobe para obtener acceso a los servidores de Windows en los que se ejecutaban y pasar a implementar ransomware. Ninguno de estos ataques tuvo éxito, pero proporcionaron telemetría que nos permitió asociarlos con un solo actor o grupo de actores, y recuperar las cargas útiles que intentaron desplegar.

Análisis del ransomware Megazord

Alrededor de agosto de 2023 surgió una nueva versión del ransomware Akira llamada «Megazord». Cambia los nombres de sus archivos agregando «. Powerrangers» al final. Varias similitudes estáticas y de código sugieren que Megazord podría ser un intento de darle a Akira una nueva apariencia. Dicha alteración podría ser un intento de cambiar el nombre del ransomware Akira, ya que se ha vuelto familiar con un reconocimiento generalizado en toda la comunidad de ciberseguridad.

Trigona responde a su derribo por parte de la UCA

Según lo visto por AzAl Security, la operación de ransomware Trigona ha respondido a la eliminación de sus sitios por parte de UCA, afirmando que regresará el día 22.

20 de octubre de 2023

Kwik Trip finalmente confirma que el ciberataque estaba detrás de la interrupción en curso

Dos semanas después de una interrupción de TI en curso, Kwik Trip finalmente confirmó que está investigando un ataque cibernético que afecta a la red interna de la cadena de tiendas de conveniencia desde el 9 de octubre.

Arrestan en Francia al desarrollador del ransomware Ragnar Locker

Las fuerzas del orden arrestaron a un desarrollador de malware vinculado con la banda de ransomware Ragnar Locker y se apoderaron de los sitios de la web oscura del grupo en una operación internacional conjunta.

Nuevas variantes de ransomware STOP

PCrisk encontró nuevas variantes de ransomware STOP que agregan las extensiones .ithh, .itqw y .itrz.

New Hunters International utiliza el encriptador Hive

rivitna descubrió el nuevo ransomware Hunters International, que parece estar utilizando un encriptador de la operación Hive.

¡Eso es todo por esta semana! ¡Espero que todos tengan un buen fin de semana!

Fuente: https://www.bleepingcomputer.com