Redis ha corregido una peligrosa vulnerabilidad de ejecución remota de código (RCE) que permaneció oculta durante más de dos años en una de las bases de datos en memoria más…

Investigadores en ciberseguridad han revelado una nueva técnica de denegación de servicio (DoS) denominada HTTP/2 Bomb, una vulnerabilidad que afecta a algunos de los servidores web más utilizados del mundo,…

Cisco ha publicado actualizaciones de seguridad urgentes para corregir una vulnerabilidad crítica de máxima gravedad que afecta a Cisco Secure Workload y que podría permitir a atacantes remotos no autenticados…

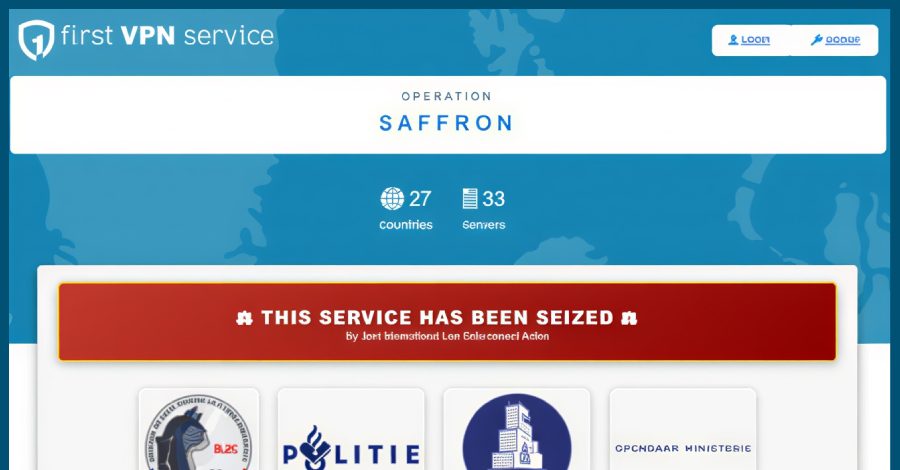

Las autoridades policiales y judiciales de Europa y Norteamérica anunciaron el desmantelamiento de una infraestructura criminal de red privada virtual (VPN) utilizada por grupos de ransomware, operadores de fraude y…

Microsoft anunció una importante mejora de seguridad para Microsoft Edge destinada a evitar que las contraseñas almacenadas en el gestor integrado del navegador permanezcan cargadas en memoria en texto claro…

Microsoft confirmó la existencia de una nueva vulnerabilidad crítica que afecta a las versiones locales de Microsoft Exchange Server y que ya está siendo explotada activamente en ataques reales. La…

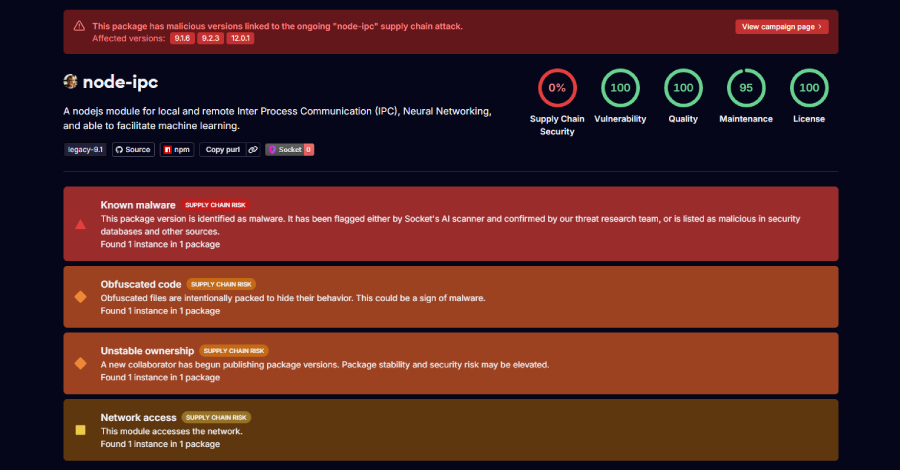

La cadena de suministro de software vuelve a estar bajo amenaza tras descubrirse que varias versiones del popular paquete npm node-ipc contienen código malicioso diseñado para robar credenciales, secretos cloud…

Cisco ha publicado actualizaciones de seguridad urgentes para corregir una vulnerabilidad crítica de evasión de autenticación en su plataforma Catalyst SD-WAN que ya está siendo explotada en ataques reales. El…

Microsoft confirmó que algunos clientes empresariales están experimentando problemas para descargar e instalar Microsoft Office en dispositivos basados en Windows 365, una situación que estaría relacionada con una reciente actualización…

Google reveló un hallazgo histórico en el mundo de la ciberseguridad: por primera vez, investigadores identificaron una vulnerabilidad zero-day cuyo exploit habría sido desarrollado con ayuda de inteligencia artificial (IA),…