GitHub ha habilitado la protección de inserción de forma predeterminada para todos los repositorios públicos a fin de evitar la exposición accidental de secretos, como tokens de acceso y claves de API, al insertar código nuevo.

El anuncio de hoy se produce después de que la compañía introdujera la protección push en versión beta hace casi dos años, en abril de 2022, como una forma fácil de evitar automáticamente las fugas de información confidencial. La función estuvo disponible de forma general para todos los repositorios públicos en mayo de 2023.

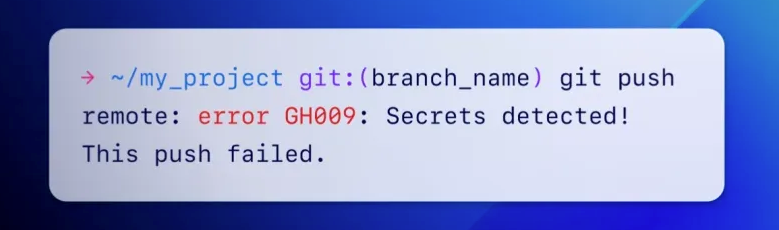

La protección push evita de forma proactiva las fugas mediante el análisis de secretos antes de que se acepten las operaciones de «git push» y el bloqueo de las confirmaciones cuando se detecta un secreto.

GitHub dice que la función de escaneo de secretos evita automáticamente que los secretos se filtren al detectar más de 200 tipos y patrones de tokens de más de 180 proveedores de servicios (claves API, claves privadas, claves secretas, tokens de autenticación, tokens de acceso, certificados de administración, credenciales y más).

«Esta semana, comenzamos el despliegue de la protección push para todos los usuarios. Esto significa que cuando se detecta un secreto soportado en cualquier envío a un repositorio público, tendrás la opción de eliminar el secreto de tus confirmaciones o, si consideras que el secreto es seguro, eludir el bloqueo», dijeron Eric Tooley y Courtney Claessens de GitHub.

«Este cambio puede tardar una o dos semanas en aplicarse a su cuenta; Puede verificar el estado y participar desde el principio en la configuración de seguridad y análisis de código».

Incluso con la protección de inserción activada de forma predeterminada para todos los repositorios públicos, los usuarios de GitHub pueden eludir el bloqueo de confirmación automatizado. Si bien no se recomienda, pueden desactivar completamente la protección push en su configuración de seguridad.

Protección de inserción en acción (GitHub)

Las organizaciones suscritas al plan GitHub Enterprise pueden usar GitHub Advanced Security, que protege la información confidencial dentro de los repositorios privados. Esto también agrega un conjunto de otras funciones de escaneo secreto, así como escaneo de código, sugerencias de código impulsadas por IA y otras capacidades de seguridad de aplicaciones estáticas (SAST).

«Las filtraciones accidentales de claves API, tokens y otros secretos corren el riesgo de violaciones de seguridad, daños a la reputación y responsabilidad legal a una escala alucinante», dijeron Tooley y Claessens.

«Solo en las primeras ocho semanas de 2024, GitHub ha detectado más de 1 millón de secretos filtrados en repositorios públicos. Eso es más de una docena de fugas accidentales cada minuto».

Más detalles sobre el uso de la protección de inserción desde la línea de comandos o cómo permitir que se inserten algunos secretos están disponibles en esta página de documentación de GitHub.

Como BleepingComputer ha informado en los últimos años, las credenciales y secretos expuestos han dado lugar a múltiples brechas de alto impacto [1, 2, 3].

Fuente: https://www.bleepingcomputer.com