Debido a la propagación del Covid-19, el ciclo escolar ha sido bajo la normativa de clases en línea, sin duda algo que ha presentado nuevos retos para alumnos y maestros, así como algunas dificultades para otros, por ello aquí encontrarás unos Tips para protegerte.

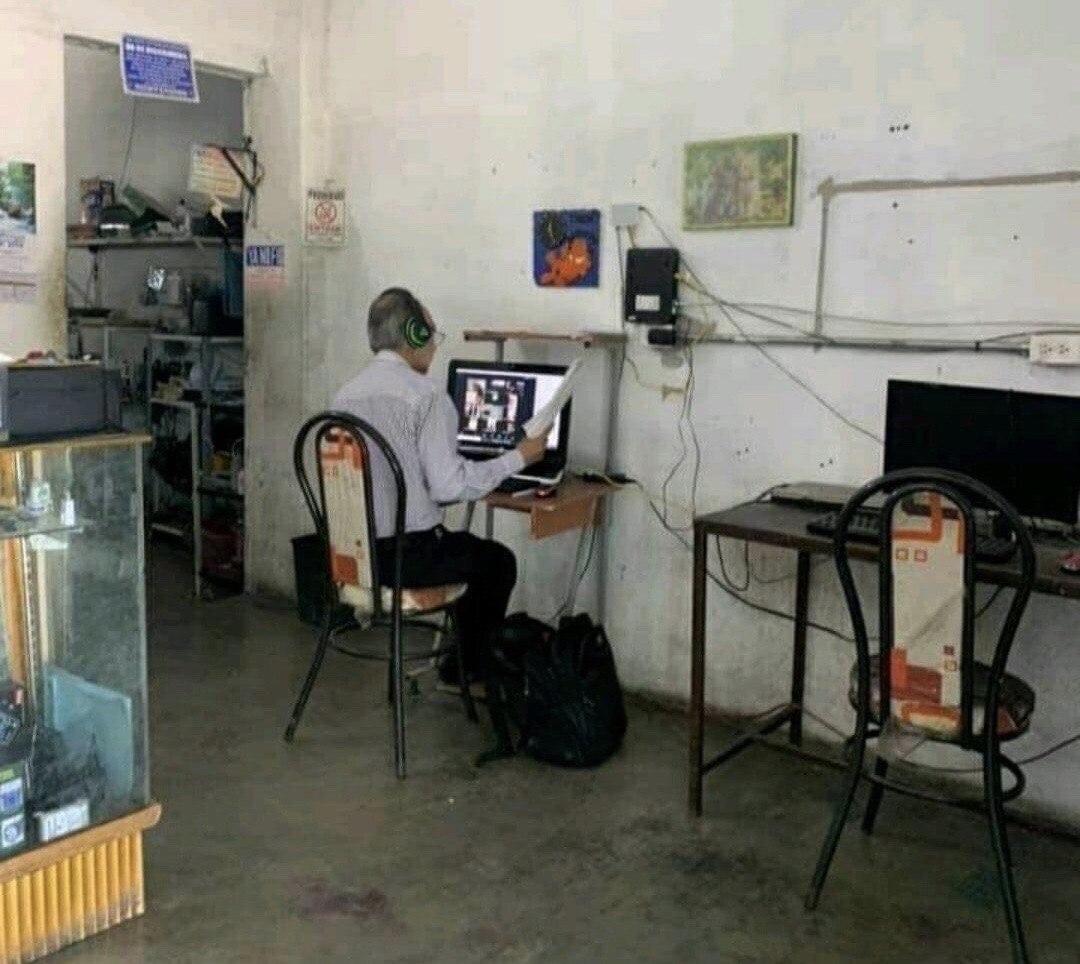

Aunque contamos con tecnologías eLearning muchos desconocían de dichas herramientas para el aprendizaje a distancia o vídeo conferencias, las cuales se han convertido en la necesidad de utilizarlas ya sea para trabajo remoto o impartir/cursar clases virtuales.

Cuando se tomó la iniciativa de impartición de clases (que anteriormente eran presenciales) en respuesta a la crisis optando por versiones de prueba o limitadas de los diversos productos disponibles. Muchas escuelas y centros de estudios se encuentran en un sector vulnerable.

Un aspecto importante que hay que tener en cuenta, porque las características disponibles en las versiones de prueba son más limitadas en comparación con sus actualizaciones comerciales, y esto también tiene un impacto en la seguridad

Hay muchas cuestiones de seguridad relacionadas con el aprendizaje a distancia, que van desde la seguridad intrínseca de la plataforma elegida y las cuestiones relacionadas con la privacidad hasta el control del acceso de los usuarios y los problemas relacionados con los derechos de autor de los documentos compartidos en esas plataformas. Por último, está la cuestión de la protección de las personas que hacen uso de la plataforma elegida.

Tips

Para hacer frente a esta situación, los expertos en ciberseguridad han elaborado un listado de consejos para que los estudiantes puedan realizar sus tareas a través del ordenador de una forma segura. Una lista que empieza con el trabajo en los propios hogares, con la instalación de un software antivirus y de los controles parentales para protegerse contra el malware -código malicioso-.

- Se aconseja a los padres establecer límites de tiempo de uso del equipo, configurar las funciones de control de privacidad en las redes sociales y monitorizar la navegación por Internet. Asimismo, cuando se utilice un router comercial – en lugar de uno proporcionado por el proveedor de internet- asegurarse de que el firmware se encuentre actualizado, lo mismo que con el sistema operativo y el resto de programas utilizados, para mejor aprovechamiento de las clases.

- Por su parte, a las escuelas e instructores, los expertos aconsejan elegir plataformas comerciales que ofrezcan una versión de prueba para asegurarse de que será posible establecer parámetros de seguridad y privacidad, así como enviar la información de conexión de forma segura y dar preferencia a las sesiones que requieren que los usuarios se registren. También es recomendable tener la certeza de los participantes que se conectara (por ejemplo, haciendo envíos de invitaciones por medio de correo electrónico a las clases), de modo que pueda asegurarse, durante la lección, de no tener participantes ajenos al propósito de la clase, de tal manera que se evite la infiltración de intrusos.

En este tipo de encuentros remotos es importante verificar los siguientes parámetros:

- Desactivar la posibilidad de que los participantes inviten a otros.

- Desactivar la capacidad de ver la lista de todos los participantes.

- Desactivar la capacidad de los participantes para editar el evento.

- Activar el cifrado de la comunicación.

- Limitar o desactivar las transferencias de archivos.

- Cancelar los chats privados.

- Activar/Desactivar el vídeo y micrófono si no es esencial.

Cabe resaltar que es importante evitar en la medida de lo posible la difusión de demasiada información online, que pueda caer en manos de ciberdelincuentes siendo victimas, con la finalidad de exigir dinero a cambio de la restauración del acceso al equipo e información secuestrada, con esa intensión evitando campañas de phishing, malware o ransomware o cualquier código malicioso.