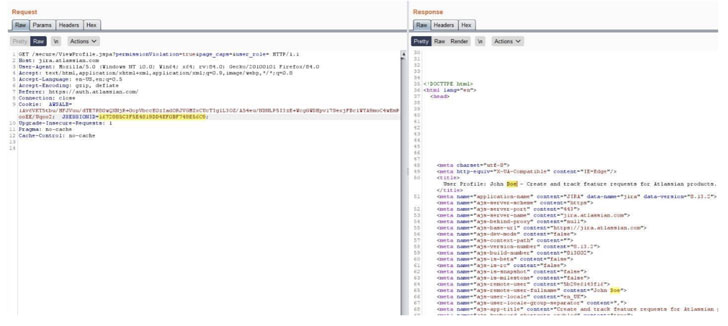

Los investigadores de ciberseguridad revelaron el miércoles fallas críticas en el proyecto Atlassian y la plataforma de desarrollo de software que podrían explotarse para hacerse cargo de una cuenta y controlar algunas de las aplicaciones conectadas a través de su capacidad de inicio de sesión único ( SSO ).

«Con un solo clic, un atacante podría haber utilizado los defectos para obtener acceso a Atlassian de publicar sistema de Jira y obtener información sensible, tales como problemas de seguridad en Atlassian nube, Bitbucket y de los productos premisa,» Check Point Investigación , dijo en un análisis compartido con The Hacker News.

Después de que se informaron los problemas a Atlassian el 8 de enero de 2021, la compañía australiana implementó una solución como parte de sus actualizaciones implementadas el 18 de mayo . Los subdominios afectados por las fallas incluyen:

- jira.atlassian.com

- confluence.atlassian.com

- getsupport.atlassian.com

- partners.atlassian.com

- developer.atlassian.com

- support.atlassian.com

- training.atlassian.com

La explotación exitosa de estas fallas podría resultar en un ataque a la cadena de suministro en el que un adversario puede tomar el control de una cuenta, usándola para realizar acciones no autorizadas en nombre de la víctima, editar páginas de Confluence, acceder a tickets de Jira e incluso inyectar implantes maliciosos para avanzar más. Ataques en la línea.

Las debilidades dependen del hecho de que Atlassian usa SSO para garantizar una navegación fluida entre los dominios mencionados anteriormente, creando así un escenario de ataque potencial que implica inyectar código malicioso en la plataforma usando XSS y CSRF , seguido de un error de fijación de sesión para secuestrar a un usuario válido. sesión y tomar el control de una cuenta.

En otras palabras, un atacante puede engañar a un usuario para que haga clic en un enlace de Atlassian especialmente diseñado para ejecutar una carga útil maliciosa que roba la sesión del usuario, que luego puede ser utilizada por el mal actor para iniciar sesión en la cuenta de la víctima y obtener información sensible.

Además, armado con la cuenta de Jira, el atacante puede proceder a obtener el control de una cuenta de Bitbucket abriendo un ticket de Jira incrustado con un enlace malicioso a un sitio web fraudulento que, cuando se hace clic en un mensaje de correo electrónico generado automáticamente , podría usarse para robar las credenciales, otorgándoles efectivamente permisos para acceder o alterar el código fuente, hacer público un repositorio o incluso insertar puertas traseras.

«Los ataques a la cadena de suministro han despertado nuestro interés durante todo el año, desde el incidente de SolarWinds . Las plataformas de Atlassian son fundamentales para el flujo de trabajo de una organización», dijo Oded Vanunu , jefe de investigación de vulnerabilidades de productos en Check Point. «Una cantidad increíble de información de la cadena de suministro fluye a través de estas aplicaciones, así como también la ingeniería y la gestión de proyectos».

«En un mundo donde las fuerzas de trabajo distribuidas dependen cada vez más de tecnologías remotas, es imperativo garantizar que estas tecnologías tengan las mejores defensas contra la extracción de datos maliciosos», agregó Vanunu.

Fuente: www.thehackernews.com