Los ataques de phishing están a la orden del día, y ahora uno de los más recientes tiene un objetivo muy claro y una técnica muy depurada. Este ataque se hace pasar tan bien por Google que, en un despiste, podemos llegar a introducir nuestras credenciales y ponerlas en manos del atacante.

Así lo han advertido investigadores de ThreatLabZ, de la empresa Zscaler. Este ataque está dirigido a usuarios de productos de Microsoft; sobre todo a aquellos que utilicen Office 365, tras cuyas credenciales van los atacantes. Para darle un toque de legitimidad al correo, los atacantes utilizan un captcha falso de Google y dominios similares a los originales con los logos de las compañías a las que suplantan para hacerse pasar por ellos.

El captcha usa básicamente el test de Turing para comprobar si el visitante de un portal es un robot o un humano. Nosotros sólo hacemos click en una casilla, pero el captcha analiza nuestra actividad previa en el navegador para determinar si es el de un humano.

Se hacen pasar por Google y Microsoft

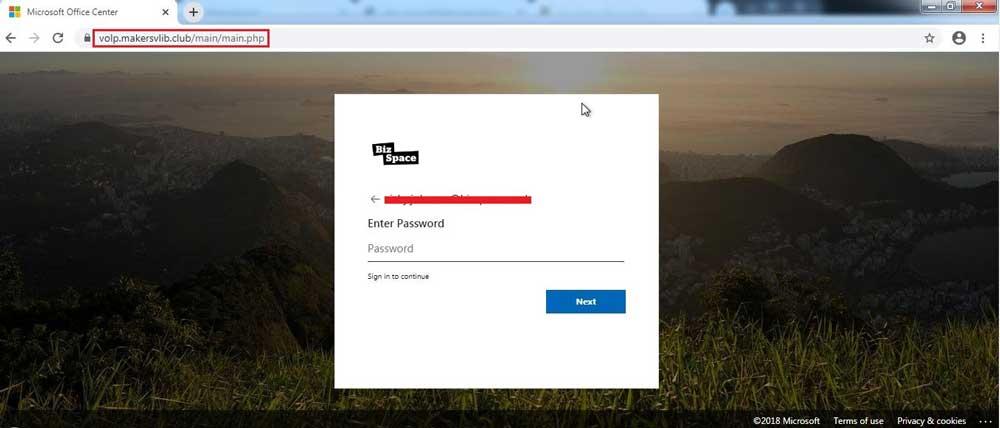

Según los investigadores, 2.500 emails han sido enviados en los últimos tres meses a empleados de grandes empresas en sectores como la banca o IT. En el email, aparecen mensajes como que hay un mensaje de voz disponible, o que hay un documento urgente que revisar. Al pinchar, aparece un enlace que lleva al reCAPTCHA, y al pasarlo con éxito, se lleva a otra página donde se solicita introducir las credenciales de Office 365. Esta página es similar a la que Microsoft muestra cuando vamos a acceder a nuestra cuenta de Hotmail o Outlook, además de añadir logos de empresas como ScienceLogic o BizSpace.

Tras introducir el correo y la contraseña, la web muestra un mensaje diciendo que la validación se ha completado con éxito. Posteriormente, se muestra el contenido, que suele ser un mensaje de voz falso. Las webs falsas están alojadas en dominios como .xyz, .club o .online, muy usados por los cibercriminales debido a su bajo precio, pudiendo comprarse por menos de un dólar cada uno.

El captcha de Google no es sinónimo de seguridad

El estar orientado a altos cargos de empresas, como vicepresidentes o directores ejecutivos, demuestra que lo que buscan los atacantes no es sólo acceder a esas cuentas de Office 365, sino que quieren tomar el control de la mayor cantidad de datos posibles de la empresa, esperando que la contraseña de Office365 sea la misma para acceder a partes clave de la empresa, así como descargar correos de Outlook y todo lo que pueda ser accesible.

El reCAPTCHA lleva varios años usándose como cebo para que los usuarios se crean que están haciendo click en un enlace legítimo, cuando en realidad se trata de uno falso. No obstante, esta es la primera vez que se detecta orientado a directivos de grandes empresas. Por ello, hay que tener cuidado, y no confiarse con un enlace que tenga este sistema de comprobación, ya que esto no es síntoma de que sea legítimo. Lo importante es mirar siempre la URL, y acceder a mano al servicio concreto y no a los enlaces que nos lleguen por correo.