Después de anunciar su salida del negocio del ransomware a favor de la extorsión por robo de datos, la banda Babuk parece haber vuelto a su antiguo hábito de cifrar las redes corporativas.

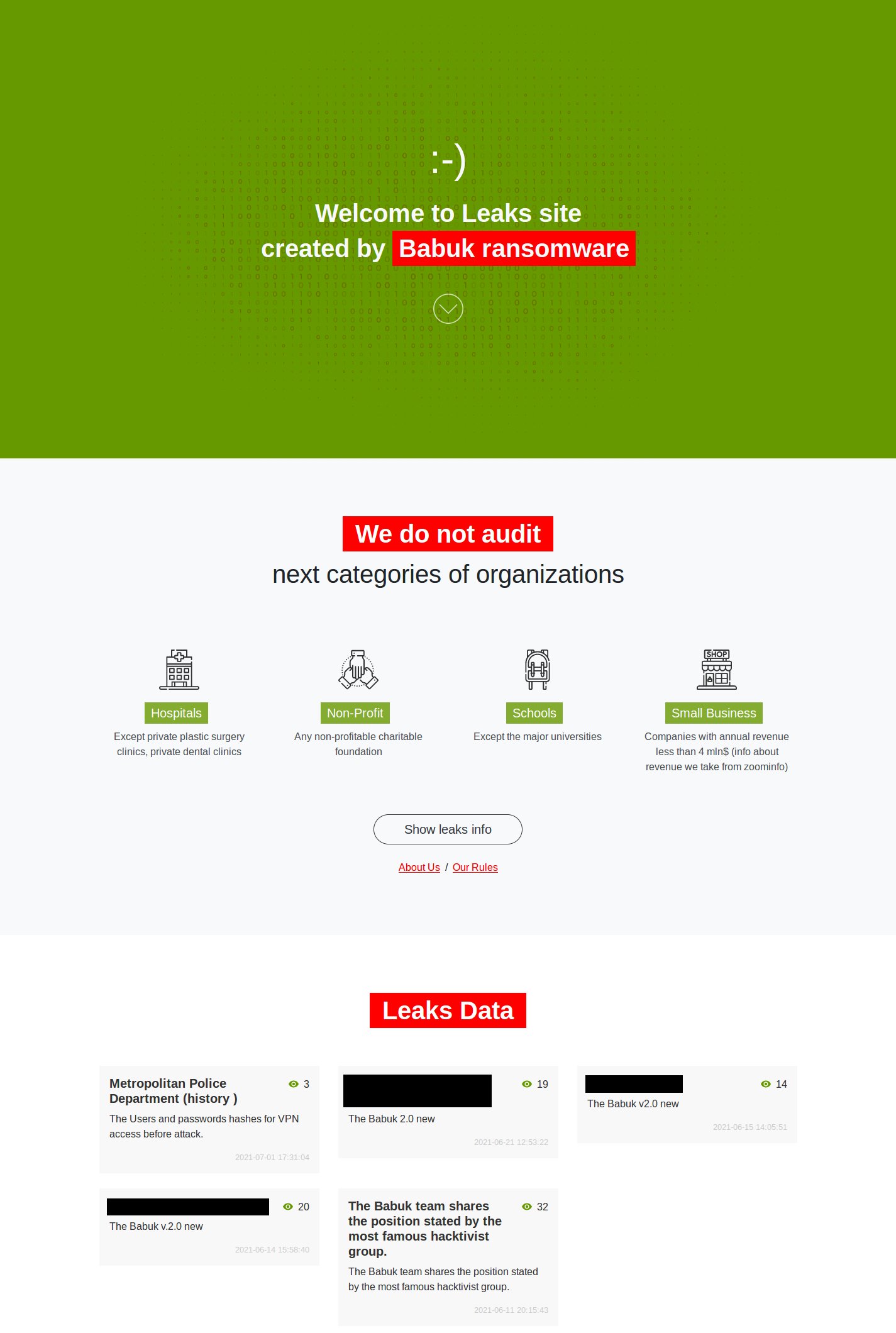

Los delincuentes están utilizando actualmente una nueva versión de su malware de cifrado de archivos y han trasladado la operación a un nuevo sitio de filtraciones que enumera un puñado de víctimas.

La pandilla todavía está en el juego

El grupo de ransomware Babuk se dio a conocer a principios de año, pero la pandilla dice que sus ataques comenzaron a mediados de octubre de 2020, apuntando a empresas de todo el mundo y exigiendo rescates por lo general entre $ 60,000 y $ 85,000 en criptomonedas bitcoin. En algunos casos, a las víctimas se les pidió a cientos de miles de personas que descifraran los datos.

Una de sus víctimas más publicitadas es el Departamento de Policía Metropolitana (MPD) de Washinton DC . Este ataque probablemente empujó al actor de amenazas a anunciar su retiro del negocio de ransomware solo para adoptar otro modelo de extorsión que no incluía cifrado.

La pandilla también anunció planes para liberar su malware para que otros ciberdelincuentes pudieran iniciar una operación de ransomware como servicio. El actor de amenazas mantuvo su promesa y publicó su constructor, una herramienta que genera ransomware personalizado.

El investigador de seguridad Kevin Beaumont lo encontró en VirusTotal y compartió la información para ayudar a la comunidad de seguridad informática con la detección y el descifrado.

Después de cerrar en abril, la pandilla adoptó el nombre de PayLoad Bin, pero su sitio de filtración muestra poca actividad. En cambio, surgió un nuevo sitio de filtración en la web oscura con las marcas de ransomware Babuk.

El sitio enumera menos de cinco víctimas que se negaron a pagar el rescate y que han sido atacadas con una segunda versión del malware.

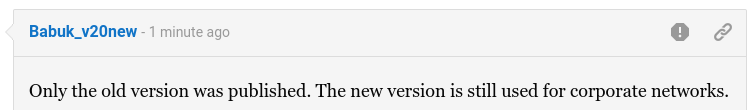

Parece que Babuk no ha abandonado el juego de extorsión basado en cifrado. Lanzaron solo la versión anterior de su malware y crearon una nueva para volver al negocio del ransomware.

La pandilla dejó esto en claro en un comentario a nuestro artículo sobre una avalancha de ataques de ransomware que utilizaron el constructor Babuk filtrado y exigieron .006 bitcoins (actualmente alrededor de $ 200), lo que demuestra claramente que no es el grupo original que lo usa.

Parece que la pandilla Babuk no está lista para abandonar la actividad de cifrado de archivos y continuará enfocándose en las redes corporativas para pagos más grandes.

No está claro qué llevó al grupo a volver a sus antiguas prácticas, pero dado lo vacío que está el sitio de fuga de PayLoad Bin, se puede especular que la extorsión por robo de datos no fue demasiado bien.

Además, se desconoce por el momento si la nueva operación de Babuk tiene detrás a los mismos miembros que atacaron al Departamento de Policía Metropolitana de Washinton DC o si este incidente produjo una división.

Fuente: www.bleepingcomputer.com