Google intervino para eliminar nueve aplicaciones de Android descargadas más de 5,8 millones de veces de la Play Store de la compañía después de que las aplicaciones fueran descubiertas robando furtivamente las credenciales de inicio de sesión de Facebook de los usuarios.

«Las aplicaciones eran completamente funcionales, lo que se suponía que debilitaría la vigilancia de las víctimas potenciales. Con eso, para acceder a todas las funciones de las aplicaciones y, supuestamente, para deshabilitar los anuncios en la aplicación, se pidió a los usuarios que iniciaran sesión en sus cuentas de Facebook, «, dijeron los investigadores del Dr. Web .

«Los anuncios dentro de algunas de las aplicaciones estaban realmente presentes, y esta maniobra tenía la intención de alentar aún más a los propietarios de dispositivos Android a realizar las acciones requeridas».

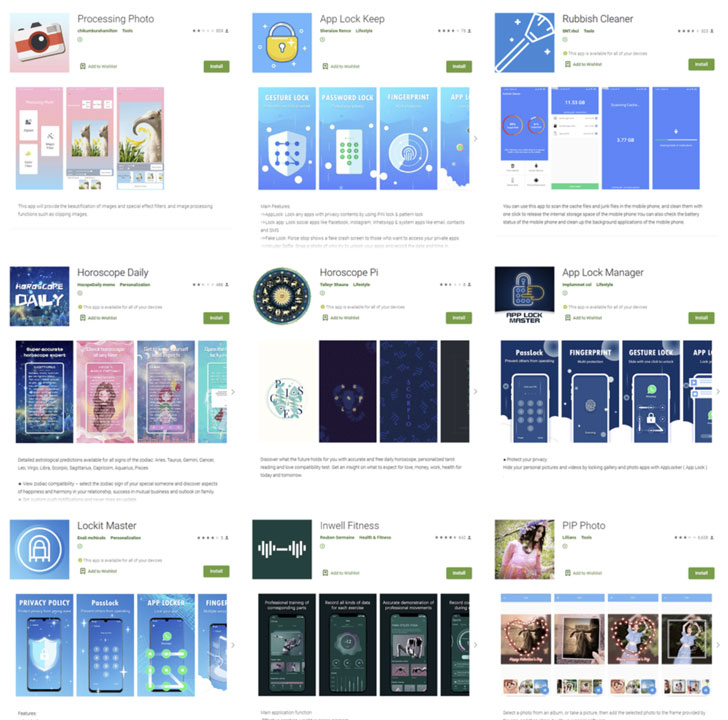

Las aplicaciones infractoras enmascararon su intención maliciosa al disfrazarse de programas de edición de fotos, limpiador de basura, acondicionamiento físico y astrología, solo para engañar a las víctimas para que iniciaran sesión en su cuenta de Facebook y secuestraran las credenciales ingresadas a través de un código JavaScript recibido de un adversario controlado. servidor.

La lista de aplicaciones es la siguiente:

- Foto PIP (> 5,000,000 instalaciones)

- Procesando foto (> 500,000 instalaciones)

- Limpiador de basura (> 100,000 instalaciones)

- Horóscopo diario (> 100,000 instalaciones)

- Inwell Fitness (> 100,000 instalaciones)

- App Lock Keep (50.000 instalaciones)

- Lockit Master (5,000 instalaciones)

- Horóscopo Pi (> 1,000 instalaciones)

- App Lock Manager (10 instalaciones)

En el último enlace del ataque, la información robada se exfiltró al servidor utilizando las aplicaciones troyanizadas.

Si bien esta campaña específica parece haber puesto su mirada en las cuentas de Facebook, los investigadores de Dr. Web advirtieron que este ataque podría haberse expandido fácilmente para cargar la página de inicio de sesión de cualquier servicio web legítimo con el objetivo de robar inicios de sesión y contraseñas de cualquier plataforma.

La última divulgación se produce días después de que Google anunciara nuevas medidas para Play Store, incluida la obligación de que las cuentas de desarrollador activen la verificación en dos pasos (2SV), proporcionen una dirección y verifiquen sus datos de contacto como parte de sus esfuerzos continuos para combatir estafas y fraudulentos. cuentas de desarrollador.

En todo caso, el desarrollo es otro recordatorio de que es mejor para los usuarios instalar aplicaciones de desarrolladores conocidos y confiables, tenga cuidado con los permisos solicitados por las aplicaciones y preste atención a las reseñas de otros usuarios antes de la instalación.

Fuente: www.thehackernews.com