Las organizaciones adoptan rápidamente la nube, ya que dependen en gran medida de los datos y la tecnología para impulsar sus negocios. Estas organizaciones utilizan servicios en la nube altamente escalables que administran las operaciones de computación, almacenamiento y redes.

Una carga de trabajo en la nube es un activo de TI que se ejecuta en un entorno de nube y consume recursos. Algunos ejemplos de cargas de trabajo en la nube son máquinas virtuales, bases de datos, microservicios, almacenamiento, redes y aplicaciones.

La seguridad de la carga de trabajo en la nube es una práctica que garantiza que todas las cargas de trabajo en la nube se supervisen y protejan adecuadamente. Podemos utilizar soluciones de seguridad en la nube para lograr esta práctica. Las soluciones de seguridad en la nube ayudan a protegerse contra las amenazas dirigidas a la infraestructura en la nube, lo que reduce el riesgo, mejora la confiabilidad de las aplicaciones y garantiza el cumplimiento normativo. Además, una solución de seguridad de carga de trabajo en la nube puede dar a una organización visibilidad de su infraestructura en la nube.

Desafíos de seguridad de la carga de trabajo en la nube

- Gran superficie de ataque: cuantos más recursos de TI se distribuyan en varios sitios fuera de las instalaciones, mayor será el riesgo y la superficie de ataque. Tener una presencia en la nube conlleva la obligación adicional de proteger servidores virtuales, aplicaciones remotas, contenedores e interacciones de red entre entornos.

- Seguridad multinube: la mayoría de las organizaciones utilizan más de un proveedor de servicios en la nube (CSP) para aumentar la fiabilidad y la eficiencia. Sin embargo, presenta un desafío, ya que estos CSP tienen requisitos únicos al integrar soluciones de seguridad de cargas de trabajo en la nube. Este desafío podría obligar a las organizaciones con varios CSP a supervisar sus cargas de trabajo con diferentes soluciones de seguridad en la nube. Además, tener un panel de vista central de la postura de seguridad general de la organización puede ser difícil.

- Cumplimiento normativo: El cumplimiento es esencial cuando se trata de información confidencial, como datos financieros y de atención médica. A medida que cambian numerosas regulaciones, las empresas deben asegurarse de que sus proveedores de servicios en la nube y su infraestructura estén certificados para manejar datos confidenciales.

- Configuraciones incorrectas: A medida que los entornos de nube evolucionan continuamente, aumenta el riesgo de configuración incorrecta que puede exponer a las organizaciones a ataques que conducen a violaciones de datos. Por ejemplo, los protocolos de transmisión de datos débiles y los sistemas de gestión de acceso configurados incorrectamente pueden exponer una carga de trabajo en la nube a intrusiones. Las configuraciones incorrectas pueden ocurrir como resultado de dificultades de migración a la nube o fatiga de configuración.

Importancia de la solución de seguridad de cargas de trabajo en la nube

Una solución de seguridad en la nube puede proteger diversos entornos de carga de trabajo. Al analizar la protección de la carga de trabajo en la nube, tenga en cuenta las siguientes ventajas:

- Gestión de vulnerabilidades: Las soluciones de seguridad en la nube automatizan algunos procesos de evaluación y priorización de riesgos que ayudarán a los equipos de seguridad a eliminar los riesgos críticos con el mínimo esfuerzo. Con respecto a la evaluación de vulnerabilidades en la carga de trabajo, es mejor priorizar y remediar las vulnerabilidades más graves entre las miles que surgen cada año.

- Cumplimiento normativo: La privacidad y la seguridad de los datos son elementos cruciales del Sistema de Gestión de Seguridad de la Información (SGSI) de una organización. Las soluciones de seguridad en la nube proporcionan una seguridad sólida para las cargas de trabajo de la organización para cumplir con los requisitos de cumplimiento, como los datos personales y financieros de los clientes.

- Protección: las soluciones de seguridad de cargas de trabajo en la nube protegen las cargas de trabajo en la nube contra diversas amenazas, como virus, gusanos, troyanos y ataques sofisticados. Con menos tiempo entre la intrusión inicial y el movimiento lateral, el tiempo de detección rápida es esencial para la seguridad de una organización.

- Administración simplificada y centralizada: las soluciones de seguridad en la nube proporcionan detección y respuesta automatizadas en todo el entorno de nube de una organización, al tiempo que ofrecen la menor sobrecarga posible. Esto ayuda a una organización a tener un único panel de visión que proporciona visibilidad de la condición de las cargas de trabajo y la postura general de seguridad.

Wazuh para la seguridad en la nube

Wazuh es una plataforma de seguridad gratuita y de código abierto que ofrece capacidades unificadas XDR y SIEM. Ayuda a proporcionar seguridad en todas las cargas de trabajo en entornos locales y en la nube. Proporciona una vista centralizada para supervisar, detectar y alertar sobre eventos e incidentes de seguridad en puntos finales supervisados y cargas de trabajo en la nube.

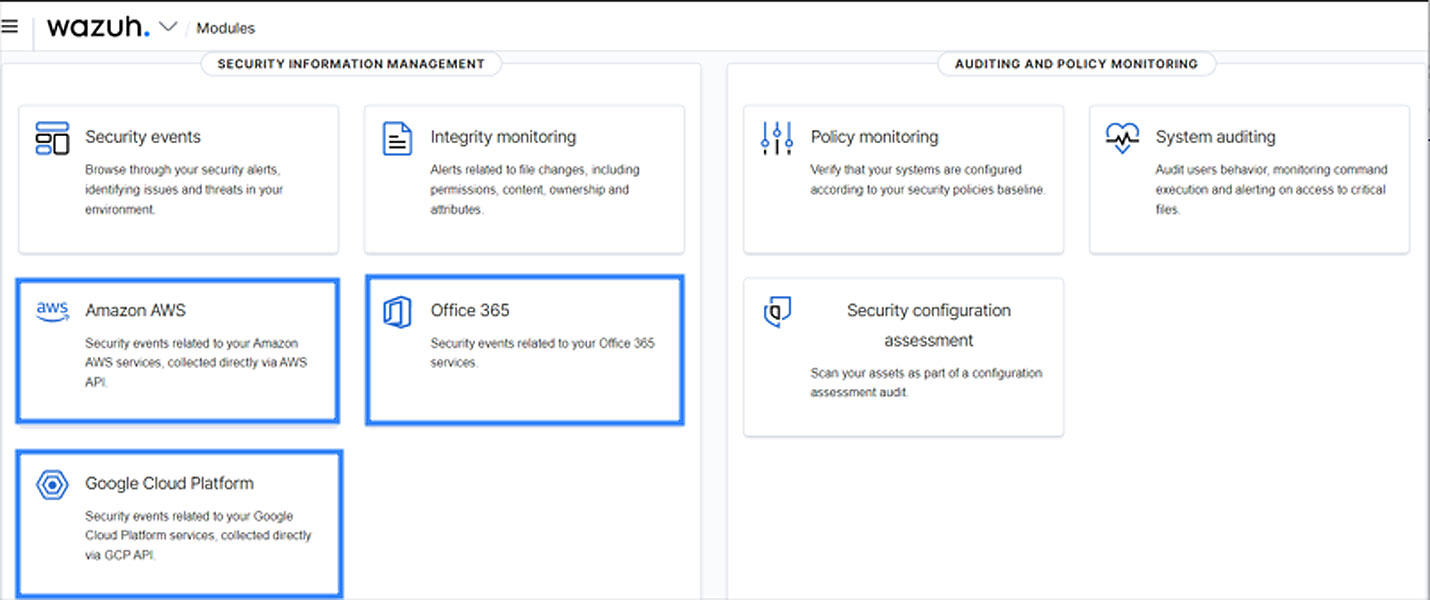

Wazuh ofrece varias capacidades que las organizaciones pueden implementar para detectar y defenderse contra las amenazas de seguridad. En esta sección se destacan varias capacidades de Wazuh que protegen las cargas de trabajo en plataformas en la nube como AWS, Azure, GCP y Office 365. Esto se puede lograr instalando el agente Wazuh en instancias virtuales o recopilando registros de servicios en la nube a través de los diversos módulos CSP.

El agente Wazuh es compatible con varios sistemas operativos, incluidos Windows, Linux, Solaris, BSD y macOS. El agente recopila datos de eventos de seguridad de las instancias virtuales y los reenvía a los componentes centrales de Wazuh, donde se llevan a cabo el análisis de registros, la correlación y las alertas.

Vale la pena señalar que Wazuh ofrece un conjunto de reglas listo para usar para detectar eventos sospechosos en todas las soluciones en la nube discutidas en esta sección.

Monitorización de AWS con Wazuh

Wazuh ayuda a aumentar la seguridad de una infraestructura de AWS de dos maneras diferentes que se complementan entre sí, como se describe a continuación:

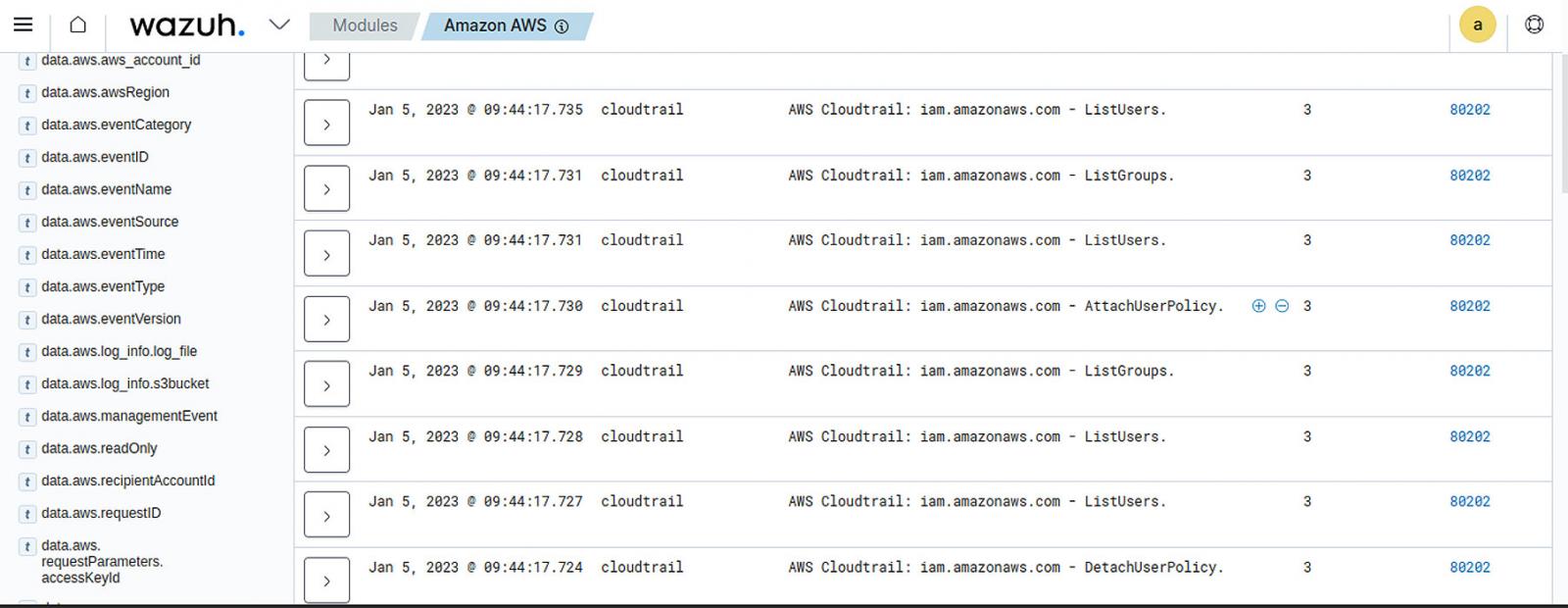

- Uso del módulo Wazuh AWS: Wazuh puede monitorizar los servicios de AWS para recopilar y analizar datos de registro de infraestructura y generar alertas basadas en eventos recopilados. Gracias al módulo de AWS, estos registros proporcionan información completa y detallada sobre la infraestructura, como la configuración de instancias, actividades inusuales, datos guardados en buckets de S3 y más. Algunos servicios compatibles incluyen CloudTrail, VPC, Config, WAF, Macie, GuardDuty, CloudWatch Logs, Amazon ECR Image Scanning, Cisco Umbrella y Trusted Advisor. Wazuh puede monitorear la actividad de la cuenta en toda la infraestructura de AWS de una organización, la configuración de los recursos de AWS, las llamadas a la API inusuales y más.

Para obtener más información sobre los servicios compatibles y las opciones de configuración, consulte la documentación de Wazuh.

- Instalación del agente Wazuh en instancias virtuales: El agente de Wazuh permite monitorear y proteger instancias virtuales con varias capacidades de Wazuh, como detección de vulnerabilidades, monitoreo de integridad de archivos y detección de malware.

Supervisión de Azure con Wazuh

Las cargas de trabajo en Microsoft Azure se pueden proteger adecuadamente contra ataques mediante Wazuh de las siguientes maneras:

- Uso del módulo Wazuh Azure: El módulo Wazuh para Azure permite a las organizaciones supervisar las actividades, los servicios y Azure Active Directory (Azure AD) de su infraestructura en la nube. Azure Monitor Logs recopila y organiza estos registros de actividad y datos de rendimiento. Wazuh recibe estos registros a través de la API de Azure Log Analytics o accediendo directamente a los registros almacenados en una cuenta de almacenamiento de Azure. Consulte la documentación de Wazuh para obtener más información sobre las opciones de configuración y los diferentes casos de uso que puede definir para una supervisión eficaz.

Wazuh puede supervisar las actividades de Azure AD para descubrir cómo se accede a los servicios de Azure AD y cómo se usan. Azure AD es un servicio de identidad y administración que combina servicios de directorio esenciales, administración de acceso a aplicaciones y protección de identidades en una única solución. Wazuh usa los informes de actividad de la API de REST de Microsoft Graph para supervisar Azure AD. Para obtener más información, puede consultar la documentación de Wazuh.

- Instalación del agente Wazuh en instancias virtuales: El agente de Wazuh permite monitorear y proteger instancias virtuales con varias capacidades de Wazuh, como detección de vulnerabilidades, monitoreo de integridad de archivos y detección de malware.

Monitoreo de GCP con Wazuh

Wazuh proporciona supervisión de seguridad a las cargas de trabajo en GCP mediante la recopilación y el análisis de datos de registro. Puede lograr esto de tres maneras:

- Usando el módulo de integración Wazuh Pub/Sub para GCP: El servicio de ingesta y mensajería Google Cloud Pub/Sub se utiliza comúnmente para sistemas basados en eventos y análisis de streaming. Permite a las aplicaciones enviar y recibir mensajes. El módulo Wazuh para GCP lo utiliza para obtener varios eventos de los servicios de GCP compatibles con Wazuh. Los servicios de GCP compatibles con Wazuh incluyen recursos auditados, consultas DNS, registros de flujo de VPC, registro de reglas de firewall y registro de equilibrio de carga HTTPS. En la documentación de Wazuh, puede encontrar más información sobre estos servicios y cómo Wazuh procesa sus registros para una supervisión adecuada. Wazuh puede monitorear eventos como la actividad administrativa, el acceso a datos, los eventos del sistema y más.

- Usando el módulo de integración de Wazuh Storage para GCP: Wazuh puede procesar registros de almacenamiento y uso utilizando el módulo GCP-buckets y monitorear la configuración de control de acceso, la información de latencia de las solicitudes y más. Puede encontrar más información sobre la integración del módulo de almacenamiento en esta documentación.

- Instalación del agente Wazuh en instancias virtuales: El agente de Wazuh permite monitorear y proteger instancias virtuales con varias capacidades de Wazuh, como detección de vulnerabilidades, monitoreo de integridad de archivos y detección de malware.

Supervisión de Office 365 con Wazuh

Microsoft Office 365 es un conjunto de servicios basados en la nube de colaboración y productividad ofrecidos por Microsoft. Como resultado, el seguimiento del comportamiento del usuario en Microsoft Office 365 puede ser beneficioso. Los registros de auditoría de Microsoft Office 365 registran información sobre los cambios de configuración del sistema y los eventos de acceso, incluidos el usuario, la hora y la ubicación de la actividad.

El módulo Wazuh para Office 365 le permite recopilar todos los registros de auditoría mediante su API. La API de actividad de administración de Office 365 agrupa eventos en blobs de contenido específicos del inquilino en función del tipo y el origen de su contenido. El registro de auditoría permite a Wazuh supervisar la actividad del usuario en Exchange Online, la actividad de administrador en SharePoint Online, la actividad de usuario y administrador en Dynamics 365 y mucho más. Visite la documentación de Wazuh para obtener más información sobre la supervisión de Office 365 con Wazuh.

Fuente: https://www.bleepingcomputer.com