Los investigadores de ciberseguridad han revelado una falla de seguridad en el módulo de Comunicación Transparente entre Procesos ( TIPC ) del Kernel de Linux que podría aprovecharse tanto local como remotamente para ejecutar código arbitrario dentro del kernel y tomar el control de las máquinas vulnerables.

La vulnerabilidad de desbordamiento de pila «puede ser explotado forma local o remota dentro de una red para obtener privilegios de kernel, y permitiría a un atacante poner en peligro todo el sistema,» firma de seguridad cibernética SentinelOne dijo en un informe publicado hoy y compartido con The Hacker News.

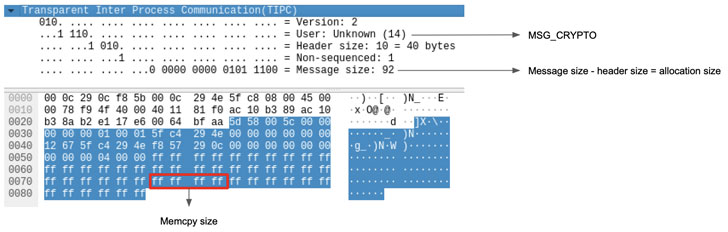

TIPC es un protocolo de capa de transporte diseñado para que los nodos que se ejecutan en entornos de clúster dinámicos se comuniquen de manera confiable entre sí de una manera más eficiente y tolerante a fallas que otros protocolos como TCP. La vulnerabilidad identificada por SentinelOne tiene que ver con un nuevo tipo de mensaje llamado » MSG_CRYPTO » que se introdujo en septiembre de 2020 y permite a los nodos pares del clúster enviar claves criptográficas.

Si bien el protocolo tiene verificaciones para validar dichos mensajes después del descifrado para garantizar que el tamaño de carga útil real de un paquete no exceda el tamaño máximo del mensaje de usuario y que este último sea mayor que el tamaño del encabezado del mensaje, no se encontraron restricciones. colocado en la longitud de la clave (también conocido como ‘keylen’), lo que da como resultado un escenario en el que «un atacante puede crear un paquete con un tamaño de cuerpo pequeño para asignar memoria de pila y luego usar un tamaño arbitrario en el atributo ‘keylen’ para escribir fuera de los límites de esta ubicación «.

No hay evidencia de que se haya abusado de la falla en ataques del mundo real hasta la fecha, y luego de la divulgación responsable el 19 de octubre, el problema se ha abordado en la versión 5.15 del Kernel de Linux lanzada el 31 de octubre de 2021.

«El tipc_crypto_key_rcv función se utiliza para analizar los mensajes MSG_CRYPTO para recibir las llaves de otros nodos en el clúster con el fin de descifrar más mensajes de ellos,» el núcleo de Linux mantenedores sai \ d en una solución empujó a finales del mes pasado. «Este parche verifica que los tamaños proporcionados en el cuerpo del mensaje sean válidos para el mensaje recibido».

«Si bien TIPC en sí no lo carga automáticamente el sistema, sino los usuarios finales, la capacidad de configurarlo desde una perspectiva local sin privilegios y la posibilidad de explotación remota hace que esta sea una vulnerabilidad peligrosa para quienes lo usan en sus redes», dijo el investigador de SentinelOne. Max Van Amerongen dijo.

Fuente: https://thehackernews.com