Las plataformas de almacenamiento en la nube cifradas de extremo a extremo (E2EE) son ampliamente valoradas por su capacidad para proteger los datos de los usuarios. Sin embargo, un reciente análisis de seguridad realizado por investigadores de ETH Zurich ha revelado vulnerabilidades críticas en varios de estos servicios. Las plataformas afectadas incluyen Sync, pCloud, Icedrive, Seafile y Tresorit, que, en conjunto, son utilizadas por más de 22 millones de personas. A continuación, exploraremos las implicaciones de estas vulnerabilidades y cómo afectan la seguridad de los datos en la nube.

Vulnerabilidades Identificadas

Los investigadores Jonas Hofmann y Kien Tuong Turong realizaron un análisis exhaustivo que mostró cómo un atacante que controla un servidor malicioso podría leer, modificar e inyectar datos en estos servicios. Esto representa una amenaza real, especialmente para actores de estados-nación y hackers sofisticados. Las vulnerabilidades descubiertas contradicen las promesas de seguridad que las plataformas hacen a sus usuarios, creando una ilusión de confianza que puede ser peligrosa.

1. Sync:

Una de las vulnerabilidades más preocupantes en Sync es la presencia de material de clave no autenticado. Esto permite a los atacantes inyectar sus propias claves de cifrado, comprometiendo así la seguridad de los datos. Además, la falta de autenticación en el uso compartido de archivos puede permitir a los atacantes descifrar archivos. También se ha encontrado que los enlaces compartidos exponen contraseñas al servidor, rompiendo la confidencialidad. Los atacantes pueden incluso cambiar el nombre o mover archivos sin ser detectados.

2. pCloud:

Las vulnerabilidades en pCloud están relacionadas con el manejo inadecuado de las claves. Los atacantes pueden sobrescribir claves privadas y forzar el cifrado con claves controladas por ellos. Al igual que en Sync, las claves públicas no están autenticadas, lo que permite el acceso a archivos cifrados. Además, los atacantes pueden manipular metadatos y fragmentos de archivos debido a la falta de autenticación en el proceso de fragmentación.

3. Icedrive:

Icedrive enfrenta problemas similares, con el uso de cifrado CBC no autenticado que permite a los atacantes manipular archivos. Esto incluye la capacidad de modificar el contenido de los archivos y truncar o cambiar nombres de archivo. La falta de autenticación en el proceso de fragmentación también compromete la integridad de los archivos, permitiendo a los atacantes reordenar o eliminar fragmentos.

4. Seafile:

Seafile es vulnerable a degradaciones de protocolo, lo que facilita ataques de fuerza bruta contra contraseñas. El uso de cifrado CBC no autenticado también permite la manipulación de archivos, y los nombres y ubicaciones de los archivos no están protegidos, lo que da a los atacantes la oportunidad de inyectar archivos o carpetas en el almacenamiento del usuario.

5. Tresorit:

Aunque Tresorit presentó menos problemas en comparación con las otras plataformas, todavía existen vulnerabilidades. La autenticación de clave pública se basa en certificados controlados por el servidor, lo que permite a los atacantes reemplazar estos certificados para acceder a archivos compartidos. Los metadatos también son susceptibles a la manipulación.

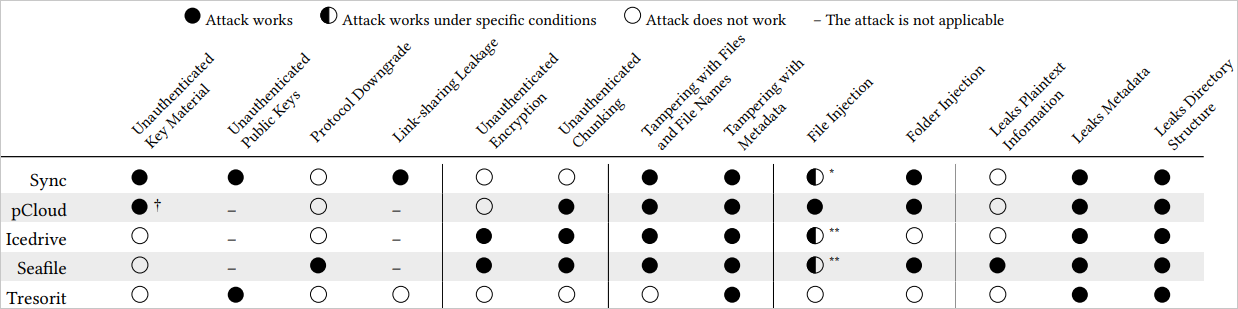

Resumen de los resultados de las pruebas de seguridad por proveedor y clase

Resumen de los resultados de las pruebas de seguridad por proveedor y clase

de ataque Fuente: ETH Zurich

Respuesta de los Proveedores

Los investigadores notificaron a los proveedores sobre las vulnerabilidades el 23 de abril de 2024, y mientras algunos como Seafile prometieron parches, otros como Icedrive decidieron no abordar los problemas. Sync y pCloud no habían respondido a las inquietudes hasta el 10 de octubre de 2024. Por su parte, Tresorit se mostró optimista respecto a la investigación, resaltando que su diseño y elecciones criptográficas los protegieron en gran medida de estos ataques.

En fin la divulgación de estas vulnerabilidades pone de manifiesto la necesidad de una mayor transparencia y responsabilidad por parte de los proveedores de servicios de almacenamiento en la nube. Los usuarios deben ser conscientes de los riesgos asociados con el almacenamiento en la nube y exigir soluciones más seguras. Las empresas deben priorizar la seguridad en su desarrollo y realizar auditorías periódicas para identificar y corregir vulnerabilidades.

El estudio realizado por ETH Zurich no solo ayuda a las plataformas a mejorar sus sistemas, sino que también proporciona una guía valiosa para toda la industria en la búsqueda de soluciones más seguras. La protección de datos en la nube es una responsabilidad compartida entre proveedores y usuarios, y es fundamental que ambos trabajen juntos para garantizar la seguridad y privacidad en el entorno digital actual.

Fuente: BleepingComputer