Se ha descubierto una campaña de malware en curso que explota vulnerabilidades reveladas recientemente en dispositivos de almacenamiento conectados a la red (NAS) que se ejecutan en sistemas Linux para incorporar las máquinas a una botnet IRC para lanzar ataques distribuidos de denegación de servicio (DDoS) y minar la criptomoneda Monero. .

Los ataques implementan una nueva variante de malware llamada » FreakOut » al aprovechar fallas críticas corregidas en Laminas Project (anteriormente Zend Framework) y Liferay Portal, así como una debilidad de seguridad sin parches en TerraMaster, según el nuevo análisis de Check Point Research publicado hoy y compartido con The Noticias de hackers.

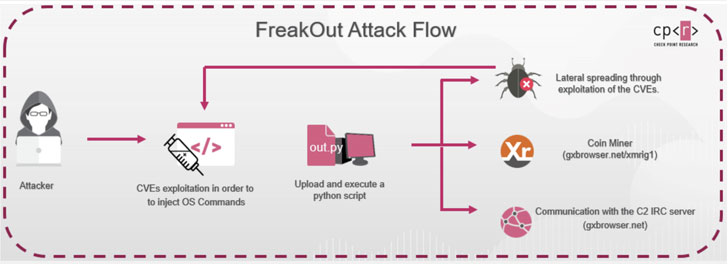

Atribuyendo el malware a ser el trabajo de un hacker de ciberdelincuencia desde hace mucho tiempo, que se conoce con los alias Fl0urite y Freak en HackForums y Pastebin al menos desde 2015, los investigadores dijeron que los defectos: CVE-2020-28188 , CVE-2021-3007 , y CVE-2020-7961 – fueron armados para inyectar y ejecutar comandos maliciosos en el servidor.

Independientemente de las vulnerabilidades explotadas, el objetivo final del atacante parece ser descargar y ejecutar un script de Python llamado «out.py» utilizando Python 2, que llegó al final de su vida útil el año pasado, lo que implica que el actor de la amenaza está confiando en la posibilidad de que los dispositivos de la víctima tengan instalada esta versión obsoleta.

«El malware, descargado del sitio hxxp: // gxbrowser [.] Net, es un script de Python ofuscado que contiene código polimórfico, y la ofuscación cambia cada vez que se descarga el script», dijeron los investigadores, agregando el primer ataque que intentaba La descarga del archivo se observó el 8 de enero.

Y, de hecho, tres días después, la empresa de ciberseguridad F5 Labs advirtió sobre una serie de ataques dirigidos a dispositivos NAS de TerraMaster (CVE-2020-28188) y Liferay CMS (CVE-2020-7961) en un intento de difundir el bot IRC N3Cr0m0rPh y la criptomoneda Monero. minero.

Una botnet de IRC es una colección de máquinas infectadas con malware que se pueden controlar de forma remota a través de un canal de IRC para ejecutar comandos maliciosos.

En el caso de FreakOut, los dispositivos comprometidos están configurados para comunicarse con un servidor de comando y control (C2) codificado desde donde reciben mensajes de comando para ejecutar.

El malware también viene con amplias capacidades que le permiten realizar varias tareas, incluido el escaneo de puertos, la recopilación de información, la creación y el envío de paquetes de datos, la detección de redes y DDoS e inundaciones.

Además, los hosts pueden ser confiscados como parte de una operación de botnet para la minería criptográfica, extendiéndose lateralmente a través de la red y lanzando ataques contra objetivos externos mientras se hace pasar por la empresa víctima.

Con cientos de dispositivos ya infectados pocos días después del lanzamiento del ataque, advierten los investigadores, FreakOut aumentará a niveles más altos en el futuro cercano.

Por su parte, se espera que TerraMaster parchee la vulnerabilidad en la versión 4.2.07. Mientras tanto, se recomienda que los usuarios actualicen a Liferay Portal 7.2 CE GA2 (7.2.1) o posterior y laminas-http 2.14.2 para mitigar el riesgo asociado con las fallas.

«Lo que hemos identificado es una campaña de ciberataques en vivo y en curso dirigida a usuarios específicos de Linux», dijo Adi Ikan, jefe de investigación de ciberseguridad de redes en Check Point. «El atacante detrás de esta campaña tiene mucha experiencia en delitos informáticos y es muy peligroso».

«El hecho de que algunas de las vulnerabilidades explotadas se acabaran de publicar, nos proporciona a todos un buen ejemplo para resaltar la importancia de proteger su red de forma continua con los últimos parches y actualizaciones».

Via: The Hacker News