VMware ha lanzado actualizaciones para resolver múltiples fallas de seguridad que afectan a su software Workstation y Fusion, la más crítica de las cuales podría permitir a un atacante local lograr la ejecución del código.

La vulnerabilidad, rastreada como CVE-2023-20869 (puntuación CVSS: 9.3), se describe como una vulnerabilidad de desbordamiento de búfer basada en pila que reside en la funcionalidad para compartir dispositivos Bluetooth host con la máquina virtual.

«Un actor malicioso con privilegios administrativos locales en una máquina virtual puede explotar este problema para ejecutar código como el proceso VMX de la máquina virtual que se ejecuta en el host», dijo la compañía.

VMware también parcheó una vulnerabilidad de lectura fuera de los límites que afecta a la misma característica (CVE-2023-20870, puntuación CVSS: 7.1), que podría ser abusada por un adversario local con privilegios de administrador para leer información confidencial contenida en la memoria del hipervisor desde una máquina virtual.

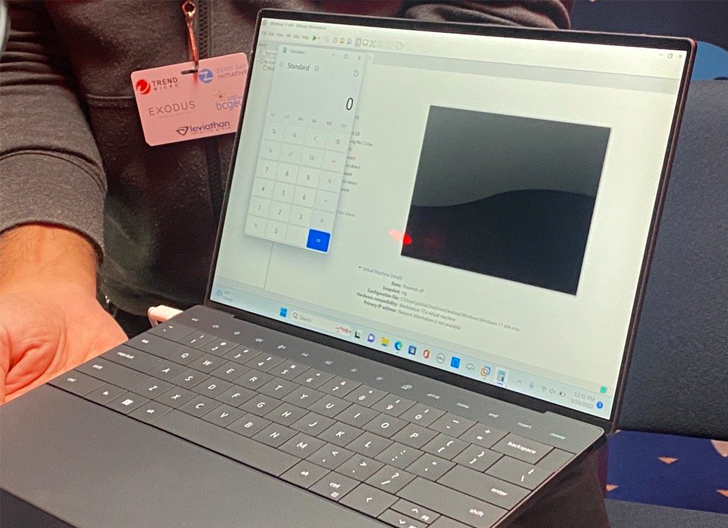

Ambas vulnerabilidades fueron demostradas por investigadores de STAR Labs en el tercer día del concurso de piratería Pwn2Own celebrado en Vancouver el mes pasado, lo que les valió una recompensa de $ 80,000.

VMware también ha resuelto dos deficiencias adicionales, que incluyen una falla de escalada de privilegios locales (CVE-2023-20871, puntuación CVSS: 7.3) en Fusion y una vulnerabilidad de lectura/escritura fuera de los límites en la emulación de dispositivos SCSI CD/DVD (CVE-2023-20872, puntuación CVSS: 7.7).

Mientras que el primero podría permitir que un mal actor con acceso de lectura / escritura al sistema operativo host obtenga acceso root, el segundo podría resultar en la ejecución de código arbitrario.

«Un atacante malicioso con acceso a una máquina virtual que tiene una unidad física de CD / DVD conectada y configurada para usar un controlador SCSI virtual puede explotar esta vulnerabilidad para ejecutar código en el hipervisor desde una máquina virtual», dijo VMware.

Los defectos se han solucionado en Workstation versión 17.0.2 y Fusion versión 13.0.2. Como solución temporal para CVE-2023-20869 y CVE-2023-20870, VMware sugiere que los usuarios desactiven la compatibilidad con Bluetooth en la máquina virtual.

En cuanto a la mitigación de CVE-2023-20872, se recomienda quitar el dispositivo de CD/DVD de la máquina virtual o configurar la máquina virtual para que no use una controladora SCSI virtual.

El desarrollo se produce menos de una semana después de que el proveedor de servicios de virtualización corrigiera un error crítico de deserialización que afectaba a varias versiones de Aria Operations for Logs (CVE-2023-20864, puntuación CVSS: 9.8).

Fuente: https://thehackernews.com