MetaMask y Phantom advierten sobre una nueva vulnerabilidad ‘Demoníaca’ que podría exponer la frase de recuperación secreta de una billetera criptográfica, lo que permite a los atacantes robar NFT y criptomonedas almacenadas en ella.

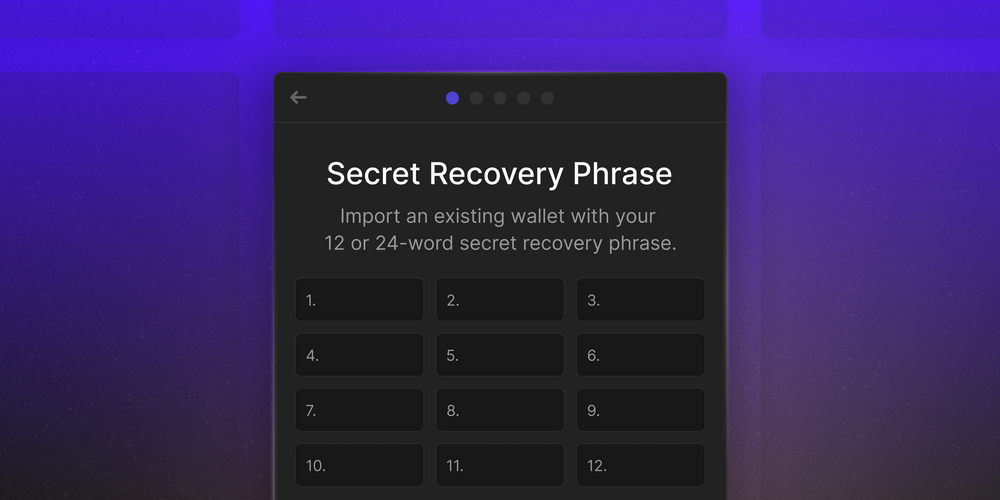

Las frases de recuperación, también conocidas como «semillas», son una serie de palabras que funcionan como una versión legible por humanos de la clave privada de su billetera.

Cualquiera que obtenga acceso a la frase de recuperación de una billetera puede importar la billetera a sus propios dispositivos, lo que les permite robar todas las criptomonedas y NFTS almacenados en ella.

La vulnerabilidad ‘Demoníaca’ fue descubierta por Halborn , una organización dedicada a la ciberseguridad de blockchain, que encontró la falla en septiembre de 2021 y la informó a los proveedores de billeteras para su reparación.

La característica del navegador conduce a la explotación

La vulnerabilidad Demonic se rastrea como CVE-2022-32969 y es causada por la forma en que los navegadores web guardan el contenido de los campos de entrada sin contraseña en el disco como parte de su sistema estándar de «restauración de sesión».

Al usar Google Chrome y Mozilla Firefox, los navegadores almacenarán en caché los datos ingresados en los campos de texto (aparte de los campos de contraseña) para que el navegador pueda restaurar los datos después de un bloqueo utilizando la función ‘Restaurar sesión’.

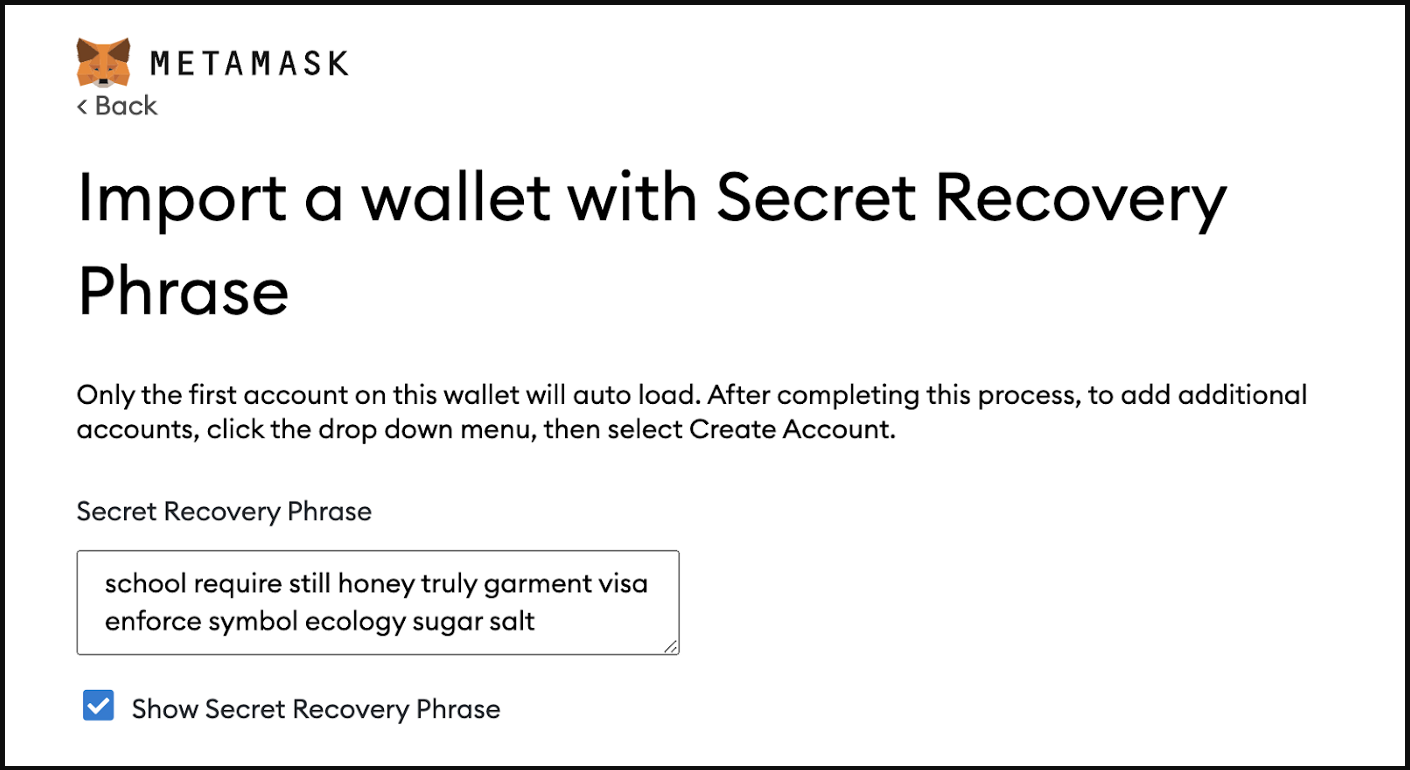

Como las extensiones de billetera del navegador, como Metamask, Phantom y Brave, usan un campo de entrada que no está designado como un campo de contraseña, cuando un usuario ingresa su frase de recuperación, se guarda en el disco en forma de texto sin formato.

Un atacante, o malware, con acceso a la computadora, podría robar la semilla e importar la billetera en sus propios dispositivos. Este ataque requeriría robar físicamente la computadora, tener acceso remoto o comprometerla con un troyano de acceso remoto, lo cual no es poco común en ataques persistentes y altamente dirigidos.

Sin embargo, si un disco duro está encriptado, incluso si es robado, el atacante no podrá acceder a la frase de recuperación a menos que tenga la clave de descifrado.

Otro requisito previo para la explotación, según Halborn, es que la víctima haya utilizado la casilla de verificación «Mostrar frase de recuperación secreta» para ver la frase durante la importación, lo que activa el almacenamiento en disco local.

Esta acción puede ser bastante común ya que muchas personas usan esa función para confirmar que han ingresado las palabras correctas, ya que esas frases son largas y es fácil escribir algo mal.

Como explica Halborn, una vez que la semilla se almacena en el disco, sin importar si se reinicia el sistema o si se desinstala la extensión del navegador de la billetera, la frase de recuperación permanecerá accesible para los actores malintencionados.

Arreglar estado y recomendaciones

Metamask solucionó el problema con la extensión de billetera versión 10.11.3, xDefi abordó ‘Demonic’ en la versión 13.3.8 y Phantom corrigió la falla crítica en abril de 2022.

Brave aún no ha publicado una declaración sobre Demonic y no ha respondido al correo electrónico de Bleeping Computer mientras escribía esto. Actualizaremos esta publicación cuando recibamos una declaración.

Para aquellos que creen que esta falla podría haberlos afectado, la acción recomendada es migrar todos los activos a una nueva cuenta.

Los usuarios que poseen cantidades significativas de activos digitales siempre deben usar el cifrado de disco y evitar copiar y pegar frases enteras en su navegador o incluso en aplicaciones de escritorio, ya que el portapapeles es otro punto de riesgo de divulgación de información.

La billetera más segura sigue siendo una billetera fría, por lo que sigue siendo la mejor opción para los titulares de criptomonedas y los inversores digitales que están dispuestos a vivir con los inconvenientes.

Halborn ha publicado una lista de recomendaciones de seguridad para desarrolladores de billeteras en una página web separada . Los usuarios que deseen determinar el nivel de seguridad de sus billeteras también pueden leer la guía.

Fuente: https://www.bleepingcomputer.com