Más de 500.000 usuarios de Huawei han descargado de la tienda oficial de Android de la compañía aplicaciones infectadas con el malware Joker que se suscribe a servicios móviles premium.

Los investigadores encontraron diez aplicaciones aparentemente inofensivas en AppGallery que contenían código para conectarse a un servidor de control y comando malicioso para recibir configuraciones y componentes adicionales.

Enmascarado por aplicaciones funcionales

Un informe del fabricante de antivirus Doctor Web señala que las aplicaciones maliciosas conservaron su funcionalidad anunciada pero descargaron componentes que suscribieron a los usuarios a servicios móviles premium.

Para mantener a los usuarios en la oscuridad, las aplicaciones infectadas solicitaron acceso a las notificaciones, lo que les permitió interceptar los códigos de confirmación enviados por SMS por el servicio de suscripción.

Según los investigadores, el malware podría suscribir a un usuario a un máximo de cinco servicios, aunque el actor de la amenaza podría modificar esta limitación en cualquier momento.

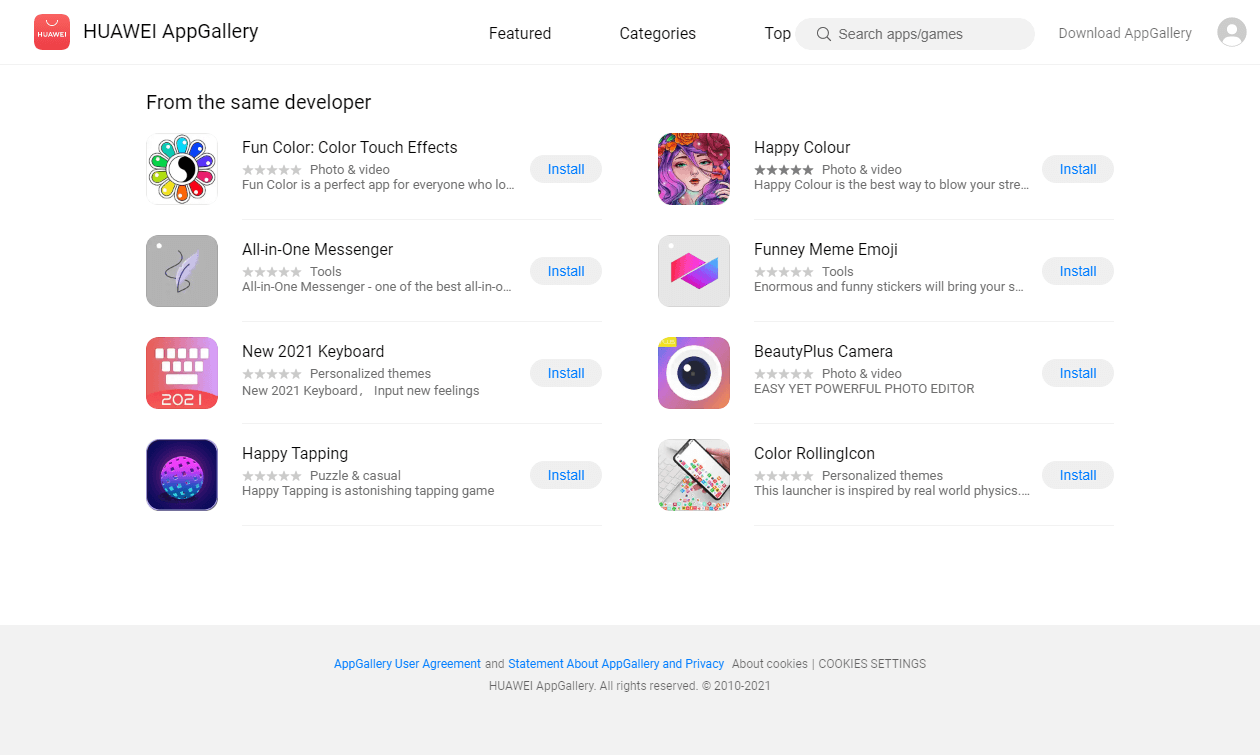

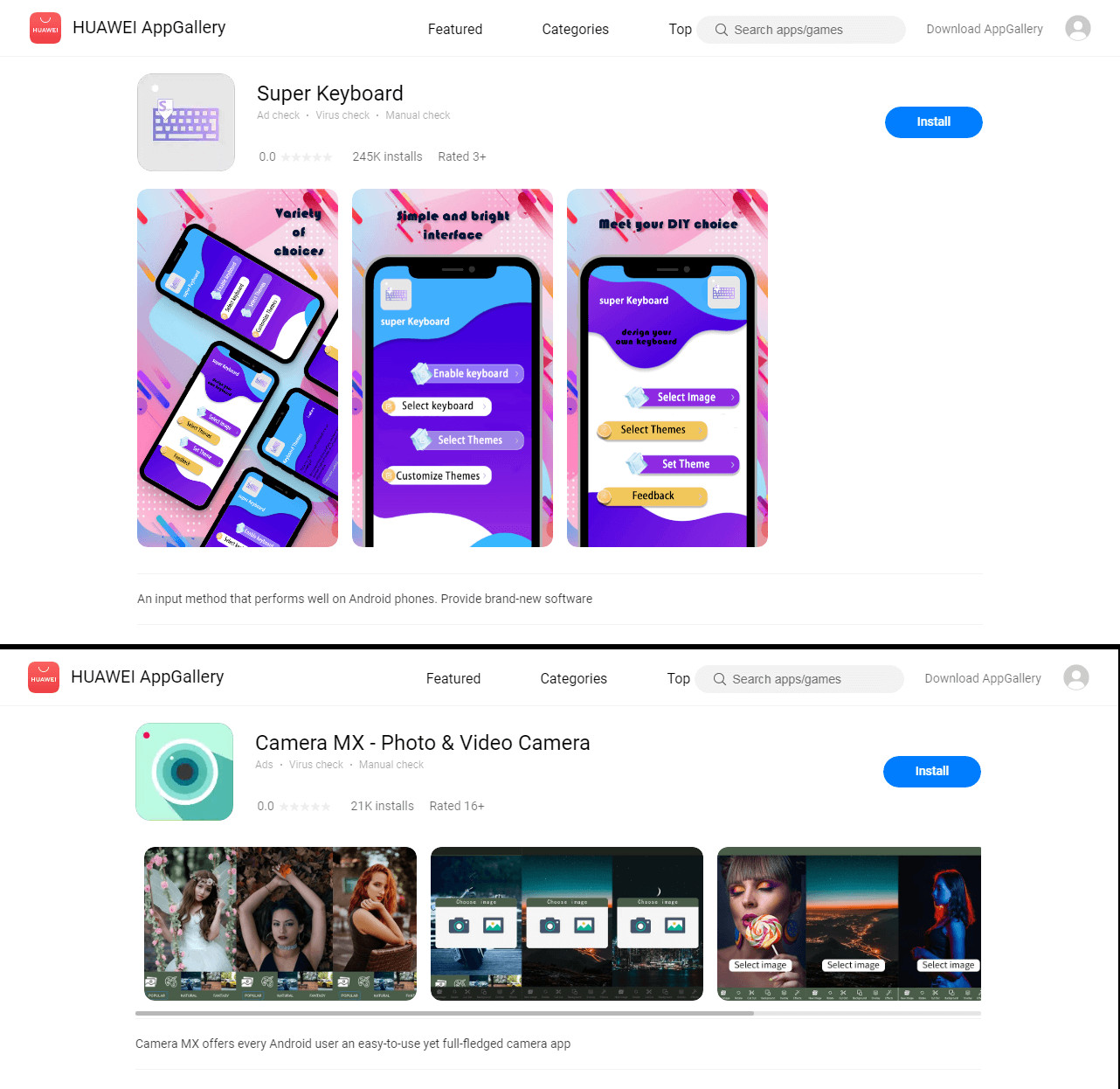

La lista de aplicaciones maliciosas incluía teclados virtuales, una aplicación de cámara, un lanzador, un mensajero en línea, una colección de pegatinas, programas para colorear y un juego.

La mayoría provino de un desarrollador (Shanxi Kuailaipai Network Technology Co., Ltd.) y dos de otro diferente. Estas diez aplicaciones fueron descargadas por más de 538.000 usuarios de Huawei, dice Doctor Web.

Doctor Web informó a Huawei de estas aplicaciones y la compañía las eliminó de AppGallery. Si bien los nuevos usuarios ya no pueden descargarlos, aquellos que ya tienen las aplicaciones ejecutándose en sus dispositivos deben ejecutar una limpieza manual. La siguiente tabla enumera el nombre de la aplicación y su paquete:

| Nombre de la aplicación | Nombre del paquete |

| Super teclado | com.nova.superkeyboard |

| Color feliz | com.colour.syuhgbvcff |

| Color divertido | com.funcolor.toucheffects |

| Nuevo teclado 2021 | com.newyear.onekeyboard |

| Camera MX – Cámara de video fotográfica | com.sdkfj.uhbnji.dsfeff |

| Cámara BeautyPlus | com.beautyplus.excetwa.camera |

| RollingIcon de color | com.hwcolor.jinbao.rollingicon |

| Funney Meme Emoji | com.meme.rouijhhkl |

| Feliz tapping | com.tap.tap.duedd |

| Mensajero todo en uno | com.messenger.sjdoifo |

Los investigadores dicen que los mismos módulos descargados por las aplicaciones infectadas en AppGallery también estaban presentes en otras aplicaciones en Google Play, utilizadas por otras versiones del malware Joker. La lista completa de indicadores de compromiso está disponible aquí .

Una vez activo, el malware se comunica con su servidor remoto para obtener el archivo de configuración, que contiene una lista de tareas, sitios web para servicios premium, JavaScript que imita la interacción del usuario.

La historia del malware Joker se remonta a 2017 y se abrió camino constantemente en las aplicaciones distribuidas a través de la tienda Google Play. En octubre de 2019, Tatyana Shishkova , analista de malware de Android en Kaspersky, tuiteó sobre más de 70 aplicaciones comprometidas que llegaron a la tienda oficial.

Y los informes sobre el malware en Google Play siguieron llegando. A principios de 2020, Google anunció que desde 2017 había eliminado alrededor de 1.700 aplicaciones infectadas con Joker.

En febrero pasado, Joker todavía estaba presente en la tienda y continuó escapándose de las defensas de Google incluso en julio del año pasado.

Fuente: Bleepingcomputer