Microsoft reveló el martes que la actividad de intrusión dirigida a las entidades de la red eléctrica india a principios de este año probablemente involucró la explotación de fallas de seguridad en un servidor web ahora descontinuado llamado Boa .

La división de ciberseguridad del gigante tecnológico dijo que el componente vulnerable plantea un «riesgo en la cadena de suministro que puede afectar a millones de organizaciones y dispositivos».

Los hallazgos se basan en un informe anterior publicado por Recorded Future en abril de 2022, que profundizó en una campaña sostenida orquestada por presuntos adversarios vinculados a China para atacar organizaciones de infraestructura crítica en India.

La firma de ciberseguridad atribuyó los ataques a un grupo de amenazas previamente no documentado llamado Threat Activity Group 38. Si bien el gobierno indio describió los ataques como «intentos de sondeo» fallidos, China negó estar detrás de la campaña.

Las conexiones con China se derivan del uso de una puerta trasera modular denominada ShadowPad , que se sabe que comparten varios grupos de espionaje que realizan misiones de recopilación de inteligencia en nombre de la nación.

Aunque se desconoce el vector de infección inicial exacto utilizado para violar las redes, el implante ShadowPad se controló mediante el uso de una red de dispositivos de cámara IP/DVR con acceso a Internet comprometidos.

Microsoft dijo que su propia investigación sobre la actividad de ataque descubrió a Boa como un enlace común, evaluando que las intrusiones estaban dirigidas contra dispositivos IoT expuestos que ejecutan el servidor web.

«A pesar de que se suspendió en 2005, el servidor web Boa continúa siendo implementado por diferentes proveedores en una variedad de dispositivos IoT y kits de desarrollo de software (SDK) populares», dijo la compañía.

«Sin desarrolladores que administren el servidor web Boa, sus vulnerabilidades conocidas podrían permitir a los atacantes obtener acceso silencioso a las redes al recopilar información de los archivos».

Los últimos hallazgos subrayan una vez más el riesgo de la cadena de suministro que surge de fallas en los componentes de red ampliamente utilizados, que podrían exponer la infraestructura crítica a infracciones a través de dispositivos de acceso público que ejecutan el servidor web vulnerable.

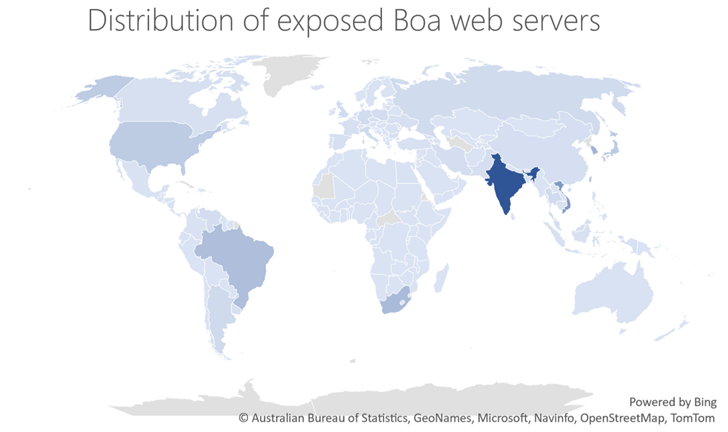

Microsoft dijo además que detectó más de un millón de componentes de servidor Boa expuestos a Internet en todo el mundo en una sola semana, con concentraciones significativas en India.

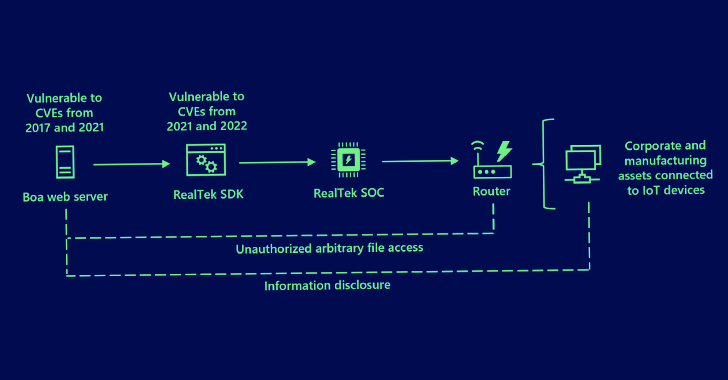

La naturaleza omnipresente de los servidores Boa se atribuye al hecho de que están integrados en SDK ampliamente utilizados, como los de RealTek, que luego se incluyen con dispositivos como enrutadores, puntos de acceso y repetidores.

La cadena de suministro de software compleja e interconectada significa que las correcciones de un proveedor ascendente pueden no llegar a los clientes y que las fallas no resueltas podrían continuar a pesar de las actualizaciones de firmware de los fabricantes intermedios.

Algunos de los errores de alta gravedad que afectan a Boa incluyen CVE-2017-9833 y CVE-2021-33558 , que, si se explotan con éxito, podrían permitir que grupos de piratería maliciosos lean archivos arbitrarios, obtengan información confidencial y logren la ejecución remota de código.

Armar estas deficiencias sin parches podría permitir aún más a los actores de amenazas obtener más información sobre los entornos de TI objetivo, dando paso efectivamente a ataques disruptivos.

«La popularidad del servidor web Boa muestra el riesgo potencial de exposición de una cadena de suministro insegura, incluso cuando se aplican las mejores prácticas de seguridad a los dispositivos de la red», dijo Microsoft.

«A medida que los atacantes buscan nuevos puntos de apoyo en dispositivos y redes cada vez más seguros, las organizaciones deben priorizar la identificación y prevención de riesgos de seguridad distribuidos a través de cadenas de suministro de software y hardware, como componentes obsoletos».

Fuente: https://thehackernews.com