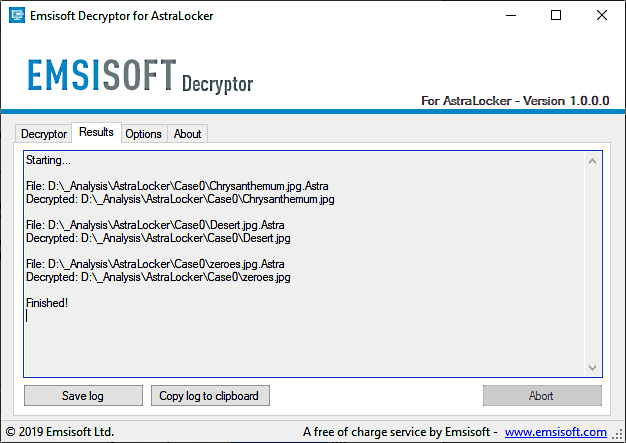

La empresa de ciberseguridad con sede en Nueva Zelanda, Emsisoft, ha lanzado una herramienta de descifrado gratuita para ayudar a las víctimas del ransomware AstraLocker y Yashma a recuperar sus archivos sin pagar un rescate.

La herramienta gratuita está disponible para su descarga desde los servidores de Emsisoft y le permite recuperar archivos cifrados utilizando instrucciones fáciles de seguir disponibles en esta guía de uso [ PDF ].

«Asegúrese de poner en cuarentena el malware de su sistema primero, o puede bloquear repetidamente su sistema o cifrar archivos», advirtió Emsisoft.

«De forma predeterminada, el descifrador completará previamente las ubicaciones para descifrar con las unidades conectadas actualmente y las unidades de red. Se pueden agregar ubicaciones adicionales usando el botón ‘Agregar'».

El descifrador de ransomware le permitirá mantener los archivos cifrados en el ataque a prueba de fallas si los archivos descifrados no son idénticos a los documentos originales.

«El descifrador AstraLocker es para el basado en Babuk que usa la extensión .Astra o .babyk, y lanzaron un total de 8 claves», agregó Emsisoft .

«El descifrador de Yashma es para el basado en Chaos que usa .AstraLocker o una extensión aleatoria .[a-z0-9]{4}, y lanzaron un total de 3 claves».

Emsisoft también aconsejó a las víctimas de AstraLocker y Yashma cuyos sistemas se vieron comprometidos a través de Windows Remote Desktop para cambiar las contraseñas de todas las cuentas de usuario que tienen permisos para iniciar sesión de forma remota y buscar otras cuentas locales que los operadores de ransomware podrían haber agregado.

El descifrador se lanzó después de que el actor de amenazas detrás del ransomware AstraLocker le dijera a BleepingComputer esta semana que cerraría la operación con un plan para cambiar a criptominería.

«Fue divertido, y las cosas divertidas siempre terminan en algún momento. Estoy cerrando la operación, los descifradores están en archivos zip, limpios. Volveré», nos dijo el desarrollador de AstraLocker. «Terminé con el ransomware por ahora. Voy a hacer cryptojaking lol».

El desarrollador del ransomware compartió un archivo ZIP con los descifradores AstraLocker y Yashma que enviaron a la plataforma de análisis de malware VirusTotal.

Aunque no revelaron la razón detrás del cierre de AstraLocker, la causa más probable es la publicidad repentina provocada por informes recientes que habrían puesto la operación en la mira de las fuerzas del orden.

AstraLocker se basa en el ransomware Babuk Locker (Babyk), una cepa con errores pero aún así peligrosa cuyo código fuente se filtró en septiembre en un foro de hackers .

Si bien no sucede muy a menudo, otros grupos de ransomware también habían lanzado claves de descifrado y descifradores para BleepingComputer e investigadores de seguridad en el pasado, ya sea como un gesto de buena voluntad al cerrar o cuando lanzaron nuevas versiones.

La lista de herramientas de descifrado publicadas anteriormente incluye Ragnarok , Avaddon , SynAck , AES-NI , Shade , FilesLocker , TeslaCrypt , Crysis , Ziggy y FonixLocker .

Fuente: https://www.bleepingcomputer.com