En un enfoque novedoso para las demandas de rescate, un nuevo ransomware que se llama a sí mismo ‘NitroRansomware‘ cifra los archivos de la víctima y luego exige un código de regalo de Discord Nitro para descifrar los archivos.

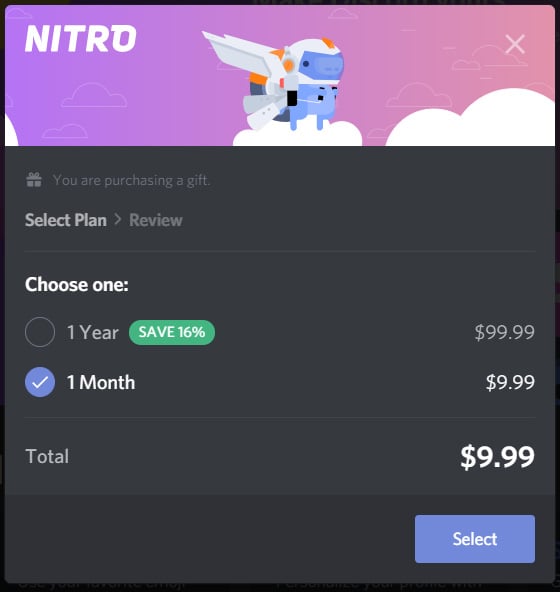

Si bien Discord es gratis, ofrecen un complemento de suscripción de Nitro por $ 9.99 por mes que brinda beneficios adicionales, como cargas más grandes, transmisión de video HD, emojis mejorados y la capacidad de impulsar su servidor favorito, para que sus usuarios disfruten de una funcionalidad adicional como bien.

Al comprar una suscripción de Nitro, los usuarios pueden aplicarla a su propia cuenta o comprarla como regalo para otra persona. Al hacer un obsequio, el comprador recibirá una URL en el formato https://discord.gift/[code], que luego se puede entregar a otro usuario de Discord.

No es la típica demanda de rescate

Si bien la mayoría de las operaciones de ransomware exigen miles, si no millones, de dólares en criptomonedas, Nitro Ransomware se desvía de la norma al exigir un código de regalo Nitro de $ 9,99.

Según los nombres de archivo de las muestras de NitroRansomware compartidas por MalwareHunterteam y analizadas por BleepingComputer, este nuevo ransomware parece distribuirse como una herramienta falsa que indica que puede generar códigos de regalo Nitro gratuitos.

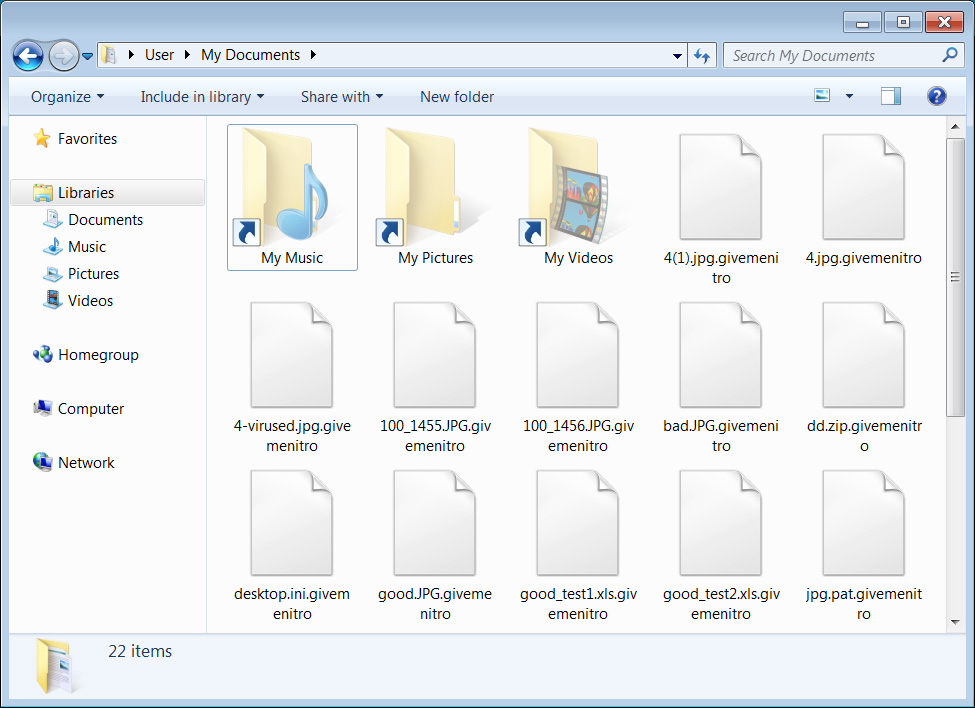

Cuando se ejecuta, el ransomware cifrará los archivos de una persona y agregará la extensión .givemenitro a los archivos cifrados, como se muestra a continuación.

Cuando termine, NitroRansomware cambiará el fondo de pantalla del usuario a un logotipo de Discord malvado o enojado , como se muestra a continuación.

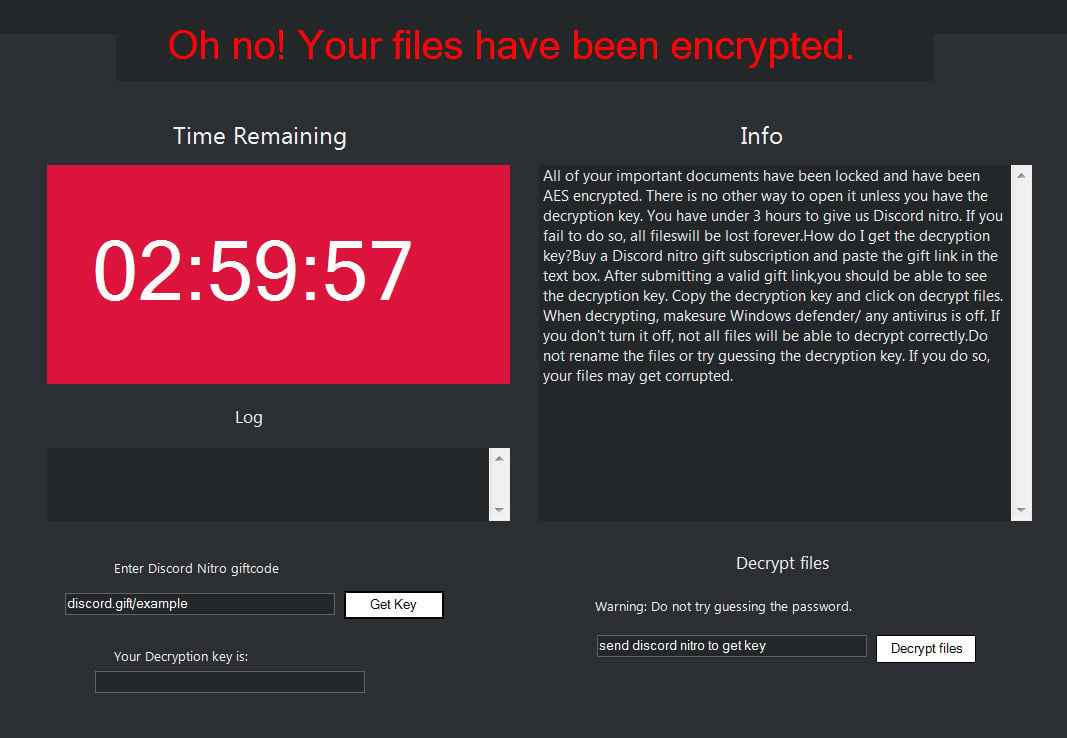

A continuación, se mostrará una pantalla de ransomware exigiendo un código de regalo Nitro gratuito dentro de las tres horas, o el ransomware eliminará los archivos cifrados de la víctima. Este temporizador parece ser una amenaza inactiva, ya que las muestras de ransomware vistas por BleepingComputer no eliminan ningún archivo cuando el temporizador llega a cero.

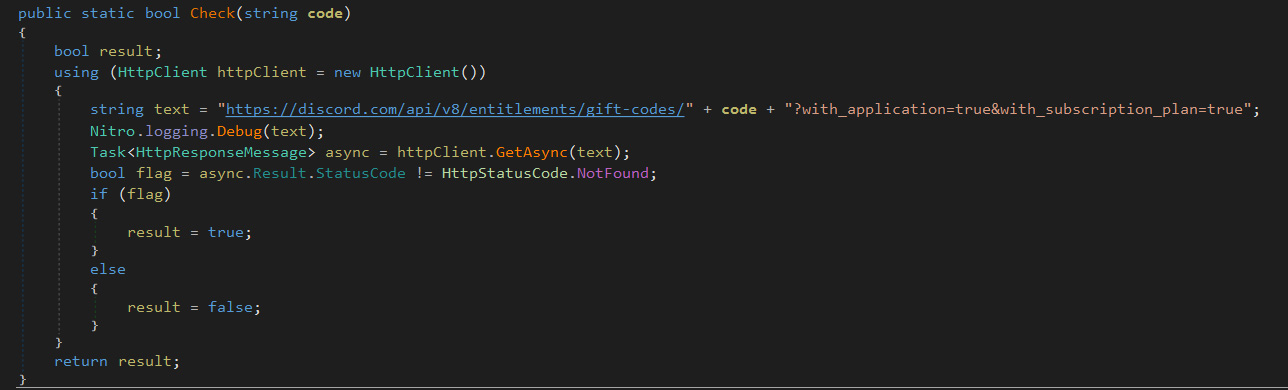

Cuando un usuario ingresa una URL de código de regalo de Nitro, el ransomware la verificará usando una URL de API de Discord, como se muestra a continuación. Si se ingresa un enlace de código de regalo válido, el ransomware descifrará los archivos utilizando una clave de descifrado estática incorporada.

Como las claves de descifrado son estáticas y están incluidas en el ejecutable del ransomware, es posible descifrar los archivos sin pagar el rescate del código de regalo de Nitro.

Por lo tanto, si es víctima de este ransomware, puede compartir un enlace para que el ejecutable extraiga una clave de descifrado.

Desafortunadamente, además de cifrar sus archivos, Nitro Ransomware también realizará otra actividad maliciosa en la computadora de la víctima.

Robar tokens y ejecutar comandos

No sería malware relacionado con Discord si los actores de la amenaza no intentaran robar los tokens de Discord de una víctima.

Los tokens de discordia son claves de autenticación vinculadas a un usuario en particular, que cuando se roban, permiten que un actor de amenazas inicie sesión como usuario asociado.

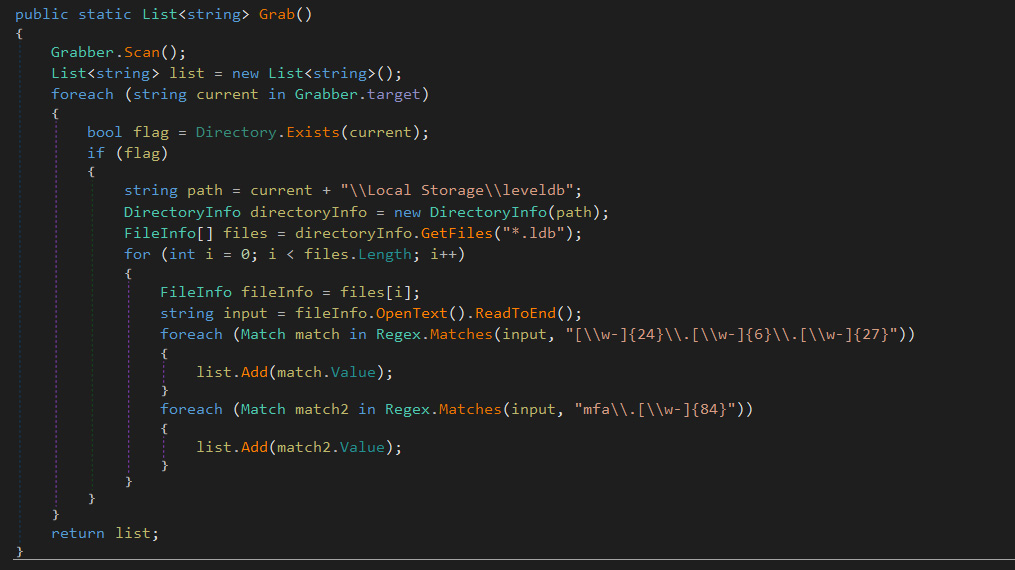

Cuando se inicia NitroRansomware, buscará la ruta de instalación de Discord de la víctima y luego extraerá los tokens de usuario de los archivos * .ldb ubicados en «Almacenamiento local \ leveldb». Estos tokens luego se envían de vuelta al actor de amenazas a través de un webhook de Discord.

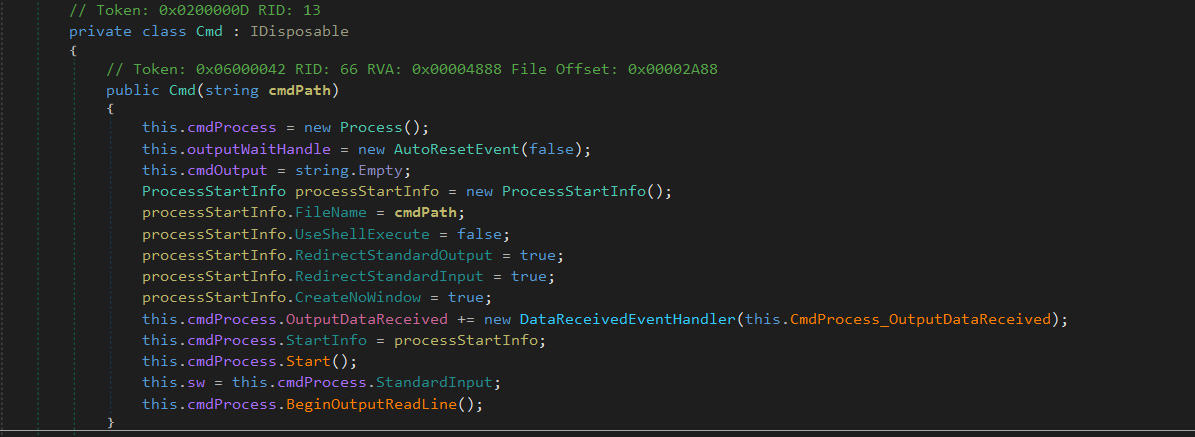

NitroRansomware también incluye capacidades rudimentarias de puerta trasera que permiten al actor de amenazas ejecutar comandos de forma remota y luego enviar la salida a través de su webhook al canal Discord del atacante.

La buena noticia es que este ransomware no hace un buen trabajo ocultando su clave de descifrado y los usuarios pueden recuperar sus archivos de forma gratuita.

Sin embargo, la mala noticia es que el actor de la amenaza probablemente ya haya robado el token de Discord de un usuario y posiblemente haya ejecutado más comandos en un dispositivo infectado.

Debido a esto, los usuarios infectados con este ransomware deben cambiar inmediatamente su contraseña de Discord y realizar un análisis antivirus para detectar otros programas maliciosos agregados a la computadora.

También se sugiere que los usuarios busquen nuevas cuentas de usuario en Windows que no hayan creado y las eliminen si las encuentran.

Fuente: bleepingcomputer.com