Una nueva campaña de phishing de Emotet está dirigida a los contribuyentes estadounidenses al hacerse pasar por formularios de impuestos W-9 supuestamente enviados por el Servicio de Impuestos Internos y las compañías con las que trabaja.

Emotet es una infección de malware notoria distribuida a través de correos electrónicos de phishing que en el pasado contenían documentos de Microsoft Word y Excel con macros maliciosas que instalan el malware.

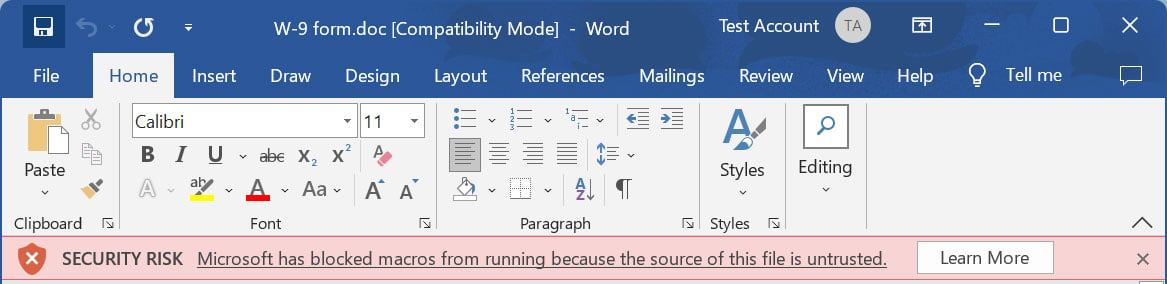

Sin embargo, después de que Microsoft comenzó a bloquear macros de forma predeterminada en los documentos de Office descargados, Emotet cambió a usar archivos de Microsoft OneNote con scripts incrustados para instalar el malware Emotet.

Una vez instalado Emotet, el malware robará los correos electrónicos de las víctimas para usarlos en futuros ataques en cadena de respuesta, enviará más correos electrónicos no deseados y, en última instancia, instalará otro malware que proporcione acceso inicial a otros actores de amenazas, como las bandas de ransomware.

Emotet se prepara para la temporada de impuestos de EE.UU.

Las operaciones de malware de Emotet suelen utilizar campañas de phishing temáticas para coincidir con las vacaciones y las actividades comerciales anuales, como la actual temporada de impuestos de EE.

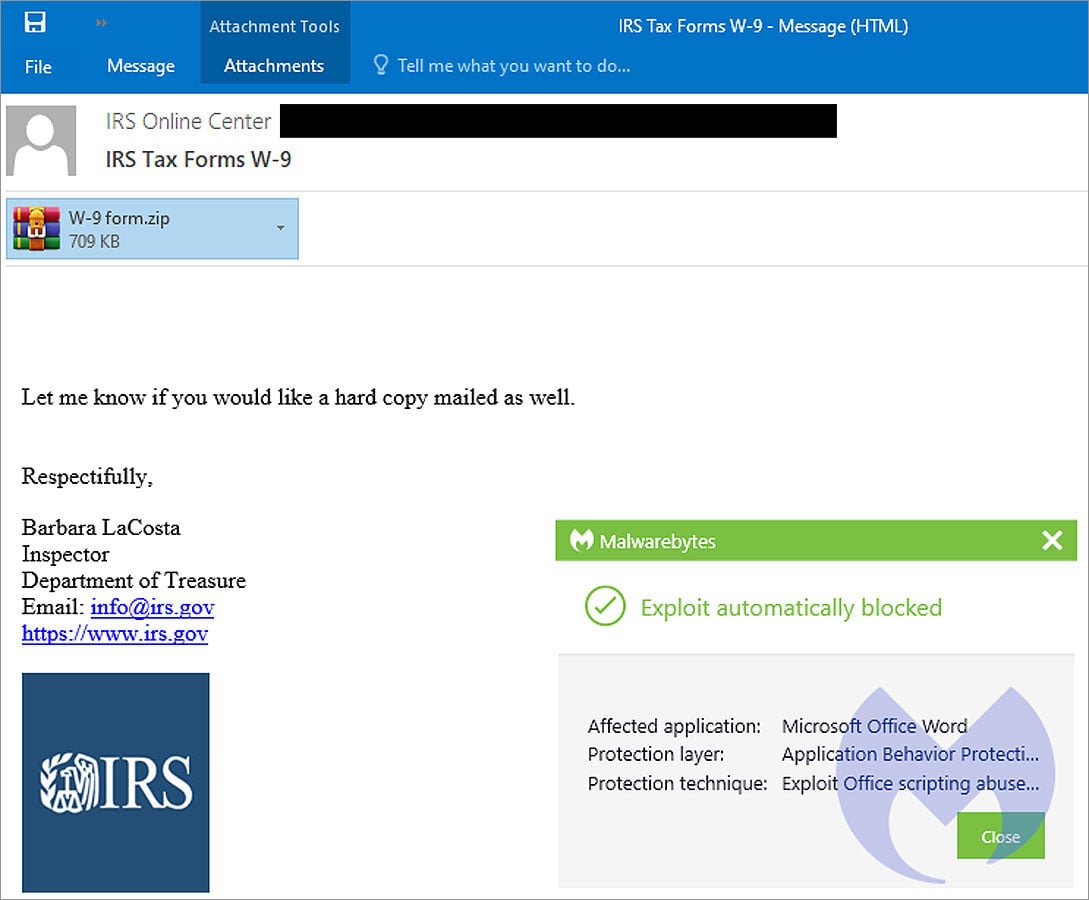

En las nuevas campañas de phishing vistas por los investigadores de seguridad de Malwarebytes y Palo Alto Networks Unit42, el malware Emotet se dirige a los usuarios con correos electrónicos que contienen archivos adjuntos falsos del formulario de impuestos W-9.

En la campaña vista por Malwarebytes, los actores de amenazas envían correos electrónicos titulados ‘Formularios de impuestos del IRS W-9’, mientras se hacen pasar por un ‘Inspector’ del Servicio de Impuestos Internos.

Estos correos electrónicos de phishing contienen un archivo ZIP llamado ‘formulario W-9.zip’ que contiene un documento malicioso de Word. Este documento de Word se ha inflado a más de 500 MB para dificultar que el software de seguridad lo detecte como malicioso.

Fuente: Malwarebytes

Sin embargo, ahora que Microsoft está bloqueando las macros de forma predeterminada, es menos probable que los usuarios se tomen la molestia de habilitar las macros y se infecten con documentos maliciosos de Word.

: BleepingComputer

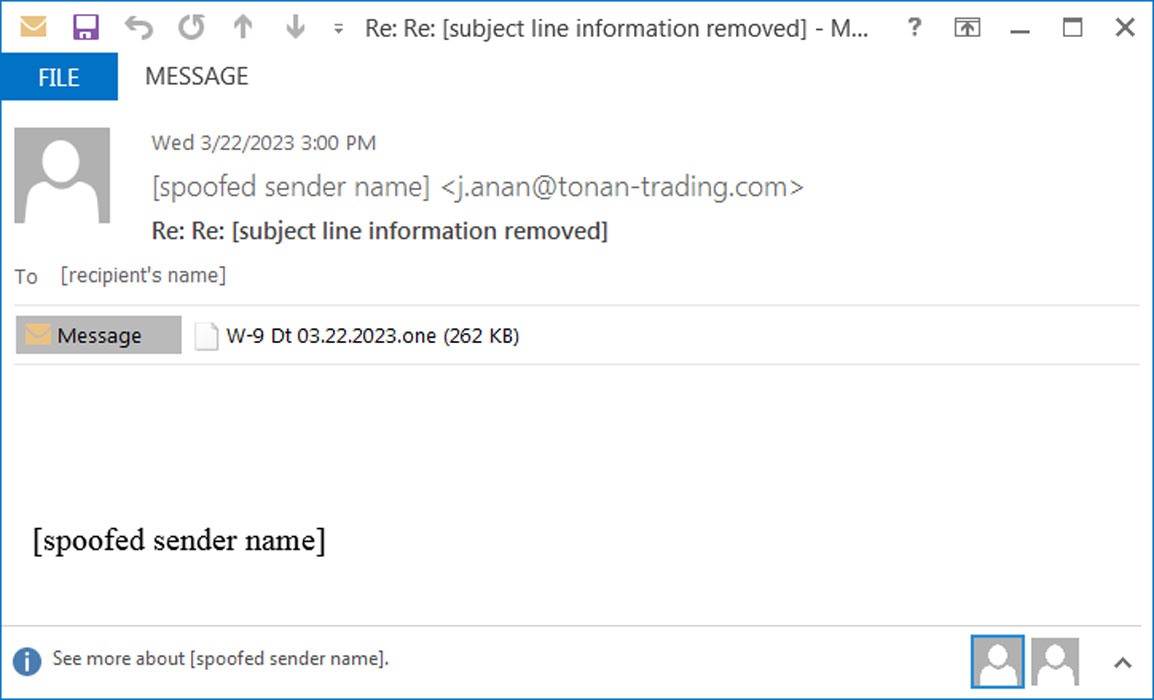

En una campaña de phishing vista por Brad Duncan de Unit42, los actores de amenazas evitan estas restricciones mediante el uso de documentos de Microsoft OneNote con archivos VBScript incrustados que instalan el malware Emotet.

Esta campaña de phishing utiliza correos electrónicos de cadena de respuesta que contienen simular ser de socios comerciales que le envían formularios W-9, como se muestra a continuación.

Microsoft OneNote Fuente: Unit42

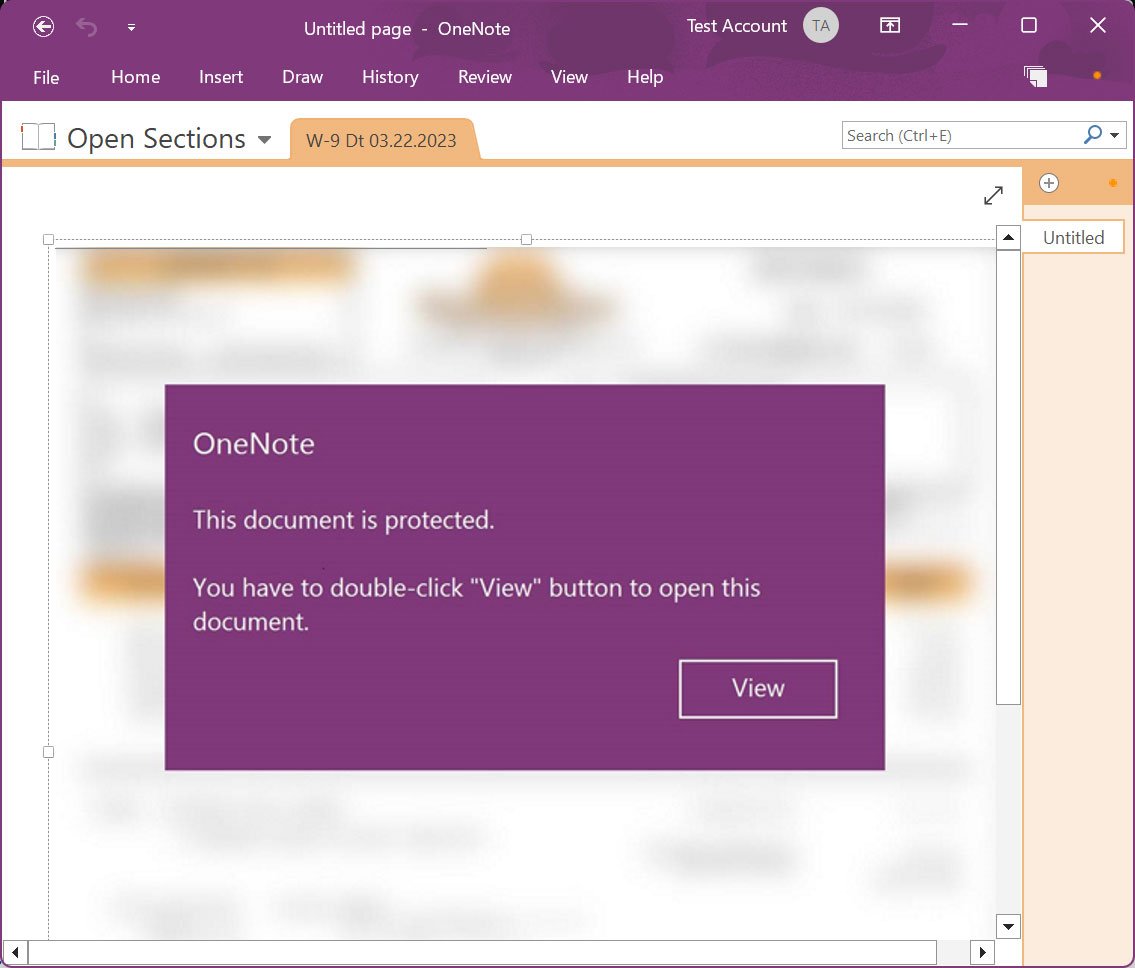

W-9 Origen: BleepingComputer

Al iniciar el archivo VBScript incrustado, Microsoft OneNote advertirá al usuario que el archivo puede ser malicioso. Desafortunadamente, la historia nos ha demostrado que muchos usuarios ignoran estas advertencias y simplemente permiten que los archivos se ejecuten.

Una vez ejecutado, VBScript descargará la DLL de Emotet y la ejecutará con regsvr32.exe.

El malware ahora se ejecutará silenciosamente en segundo plano, robando correo electrónico, contactos y esperando que se instalen más cargas útiles en el dispositivo.

Si recibe algún correo electrónico que dice ser W-9 u otros formularios de impuestos, primero escanee los documentos con su software antivirus local. Sin embargo, debido a la naturaleza sensible de estos formularios, no se recomienda cargarlos en servicios de análisis basados en la nube como VirusTotal.

Normalmente, los formularios de impuestos se distribuyen como documentos PDF y no como archivos adjuntos de Word, por lo que si recibe uno, debe evitar abrirlo y habilitar macros.

Finalmente, es dudoso que los formularios de impuestos se envíen como documentos de OneNote, así que elimine inmediatamente el correo electrónico y no lo abra si recibe uno.

Como siempre, la mejor línea de defensa es descartar cualquier correo electrónico de personas que no conozcas, y si las conoces, contáctalas primero por teléfono para confirmar si lo enviaron.

Fuente: https://www.bleepingcomputer.com